羅針盤としてのガイドラインを活用する

「セキュリティガイドライン」と聞くと、杓子定規なルールのように感じるかもしれません。しかし経産省の「サイバーセキュリティ経営ガイドライン」とIPAの「中小企業の情報セキュリティ対策ガイドライン」は、実践的に企業がどうすべきかを教えてくれるわかりやすい文書です。企業を守る羅針盤ともなるので、経営者と企業幹部は必ず目を通しましょう。

経産省の「サイバーセキュリティ経営ガイドライン」は2015年12月に作られましたが、巧妙化するサイバー攻撃に合わせて2017年11月に「Ver2.0」として改訂されました。新たに加わったのは攻撃の検知、被害が出た時の備え、取引先・委託先などサプライチェーンの問題です。

(入手先:サイバーセキュリティ経営ガイドライン:経済産業省)

IPAの「中小企業の情報セキュリティ対策ガイドライン」は2009年に策定されたもので、新たな脅威などを踏まえて2017年12月に第2.1版として改定されています。上記の「経営ガイドライン」を踏まえて、中小企業が取るべき実践的なセキュリティを教えてくれます。セキュリティポリシーの作り方、自社を診断できる「5分でできる!情報セキュリティ自社診断」も含まれています。

(入手先:IPA:中小企業の情報セキュリティ対策ガイドライン)

この2つがあれば、企業のセキュリティ対策・サイバー攻撃対応の指針決定から、セキュリティポリシー策定、実践的な対策までをフォローできます。

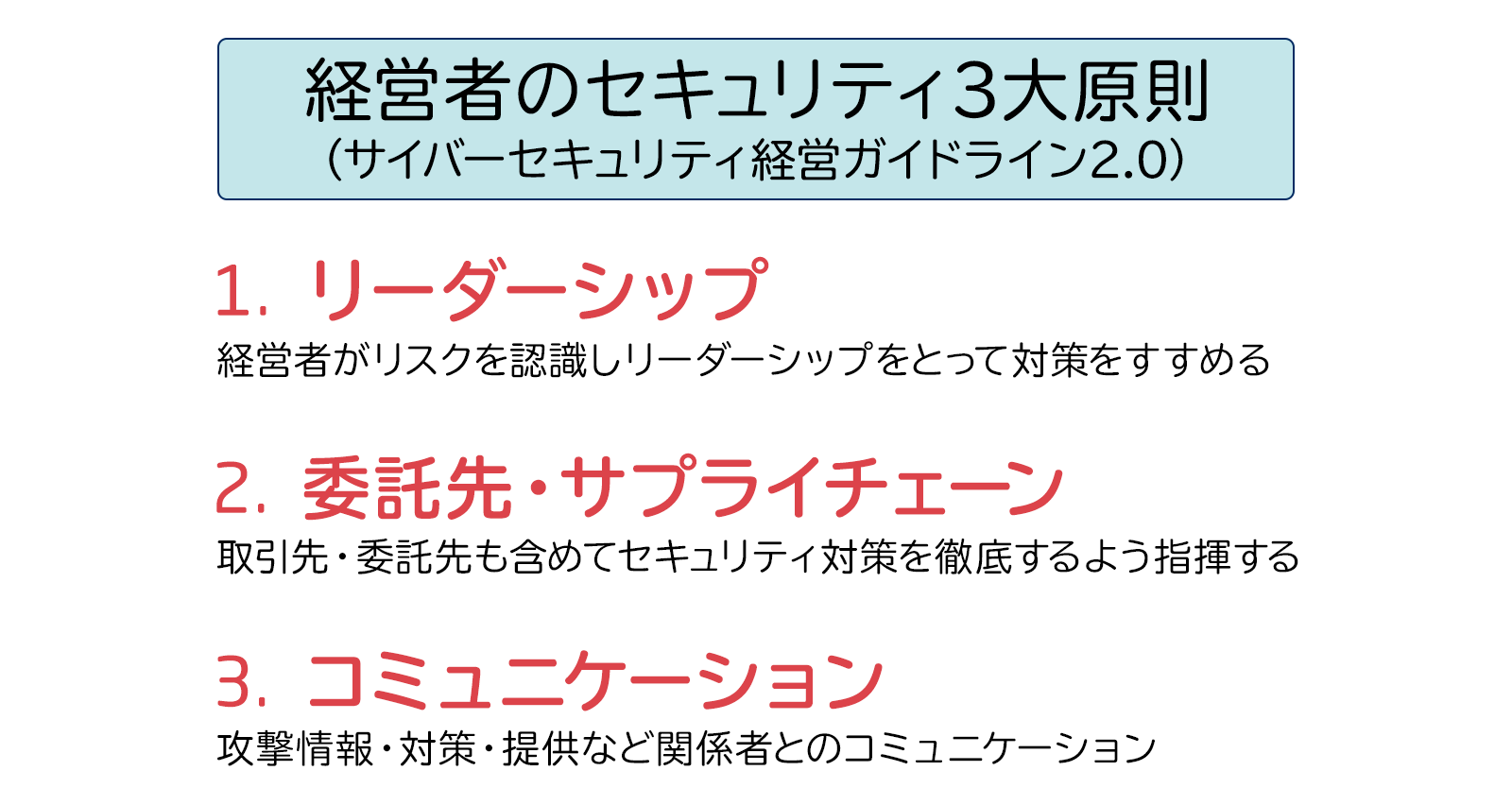

経営者・幹部の3大原則は「リーダーシップ」「サプライチェーン」「コミュニケーション」

企業の経営者・取締役・幹部にとって、セキュリティは荷が重く感じるものでしょう。しかしセキュリティでの行動原則はシンプルで難しいものではありません。「セキュリティ経営ガイドライン」が呼びかける行動原則はたったの3つで、知識や経験がなくても実践できます。

図1:経営者のセキュリティ3大原則(サイバーセキュリティ経営ガイドライン2.0)

まず最初は「リーダーシップ」です。セキュリティはコストではなく成長のための投資と位置づけて、トップ自らが指揮を取りなさいと呼びかけています。システム部署に対して「うちは大丈夫か?」と聞くのはダメなトップ。そうではなく積極的にリーダーシップを取ってセキュリティへの投資・対策を実行していきます。

2つ目は今回の改定でもっとも重要なサプライチェーンに対するセキュリティ対策です。サプライチェーンとはビジネスパートナーや委託先、下請け企業のこと。自社だけでなく一緒に働く企業・人を含めて総合的なセキュリティ対策をしなさいという原則です。後述しますが、これこそ売上に直結する重要な要素になります。

3つ目はコミュニケーション。自社がきちんとセキュリティ対策をしていることを顧客や株主に明らかにすること。そして社内のセキュリティ責任者・担当者とも定期的にコミュニケーションを図り、サイバー攻撃被害にあった場合に円滑に行動できる下地を作ることが重要です。

この3大原則は「サイバーセキュリティ経営ガイドライン」では最初から決められていたもので、Ver2.0でも変更はありません。時代は変わっても、この骨太の3大原則は変わらないでしょうから頭に叩き込んで実行しましょう。

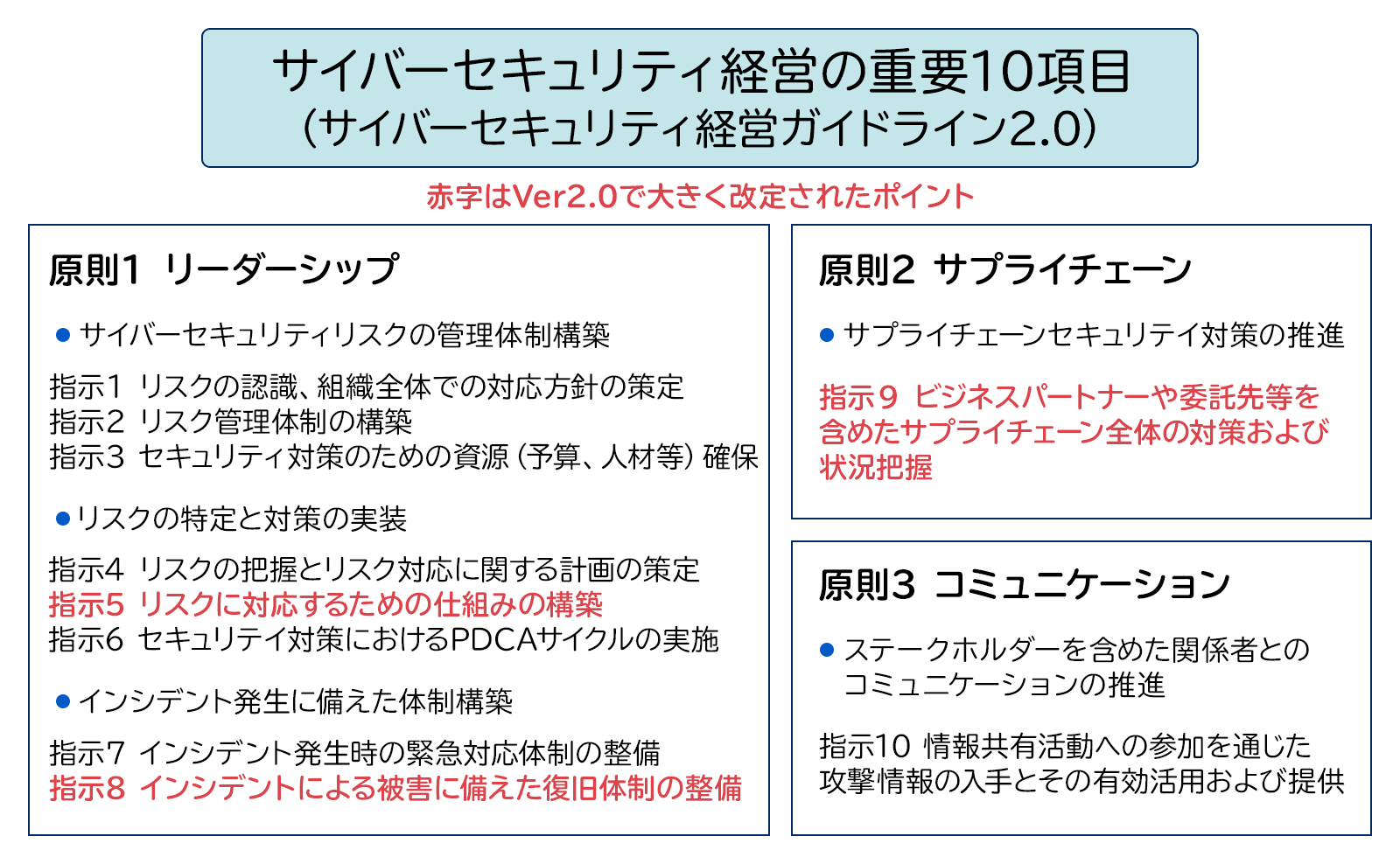

サイバーセキュリティ経営の重要10項目

3大原則の下に、実際に取り組むべき10個の項目が具体化されています。最新版で強化されたの部分を中心に見ていきましょう。

図2:サイバーセキュリティ経営の重要10項目(サイバーセキュリティ経営ガイドライン2.0)

最初の3項目は管理体制の構築です。「指示1」は「リスクの認識、組織全体での対応方針の策定」で、セキュリティポリシーを作って内外に周知徹底させることです。単にポリシー文書を作りなさいという意味ではなく、長期的な「企業としてのセキュリティ方針」を決めることが重要です。

「指示2」は「リスク管理体制の構築」で、CISO(最高情報セキュリティ責任者)などを決めることからスタート。CISOをトップとして平時の対策と有事の緊急対応の体制を作り、監査役など他のリスク管理体制とも連携させます。

「指示3」は「セキュリティ対策のための資源(予算、人材等)確保」です。つまり「お金」と「人」を手当しなさいという意味。予算は単年度ではなく長期計画を立てる、セキュリティ担当者は外部のセミナーなどにも積極的に参加させる、社員向け教育の予算をとることがキーポイント。セキュリティ専門の人材を雇えない場合は、専門ベンダーに依頼するのがいいでしょう。

「指示4」から「指示6」までは具体的なサイバーセキュリティリスクの特定と対策の実装です。「指示4」は「リスクの把握とリスク対応に関する計画の策定」で、自社でもっとも重要な守るべき資産を定義し、どんなリスクがあるかを洗い出します。その上でリスクに対応するための計画を立て、具体的な対策をとります。専門ベンダーへの委託、サイバー保険の加入などを検討します。

「指示5」は「リスクに対応するための仕組みの構築」で、今回のVer2.0で改訂されています。具体的なセキュリティ対策をまとめたもので「多層防御(ファイアウォール、脆弱性診断、暗号化など)」「サイバー攻撃の監視・検知」「従業員教育」の3つが柱になっています。今回の新版では、サイバー攻撃を受けた企業の多くが外部からの指摘でようやく被害に気づいているという実態を元に、サイバー攻撃の検知に重点を置いた改定となっています。

「指示6」は「セキュリティ対策におけるPDCAサイクルの実施」で、Plan[計画]、Do[実行]、Check[実施状況の確認・評価]、Act[改善]を回す体制を作ること。このガイドラインの巻末にある「付録A」の「サイバーセキュリティ経営チェックシート」が、Check[実施状況の確認・評価]に利用できます。

「指示7」と「指示8」は、有事に備えた体制構築です。「指示7」は「インシデント発生時の緊急対応体制の整備」として、社内にCSIRT(組織内の情報セキュリティ問題を専門に扱うインシデント対応チーム)を置くなどして、緊急時の体制を整えてシミュレーションを行います。

それに続くのが「指示8」の「インシデントによる被害に備えた復旧体制の整備」で、復旧させる手順・方針を定めます。今回のVer2.0で改訂されており、ランサムウェアの被害が出る中でデータ消失などに対する復旧策が重要だとしています。

もっとも注目すべき改訂は「サプライチェーン対策」

3大原則の2つ目、そして「指示9」の「サプライチェーンのビジネスパートナーや委託先等を含めたサイバーセキュリティ対策の実施及び状況把握」は、Ver2.0でもっとも重要な改訂ポイントと言えるでしょう。自社のセキュリティ対策はしっかりしたが、委託先企業で情報漏えいやサイバー攻撃被害が出たというトラブルが増えていることを踏まえています。

平たく言うと、ビジネスパートナー・委託先・下請け企業など、一緒に仕事をする会社・人のセキュリティもしっかりしましょうということ。委託先のセキュリティ対策を確認して契約する、対策状況を報告させる、委託先がサイバー保険に加入しているかなどが対策例として挙げられています。ISMS(情報セキュリティマネジメントシステム)などのセキュリティマネジメント認証を取るのが望ましいとされています。

このことは事業拡大にも繋がる要素です。大企業が新たな契約企業を選ぶ際に「サプライチェーン対策」としてセキュリティ対策がしっかりしていることが条件になるためです。つまり自社のセキュリティ対策がしっかりしていれば、新たなビジネスチャンスを生むことになるのです。まさに「セキュリティ対策は事業拡大への投資」だと言えるでしょう。

3大原則の3つ目、「指示10」の「情報共有活動への参加を通じた攻撃情報の入手とその有効活用及び提供」は、コミュニケーションを強化せよという指示です。IPAやJPCERTなどの情報を活かし、またインシデントの情報提供を行うこと。そして自社がセキュティ対策をしっかり行っていることを内外に示すことも重要です。

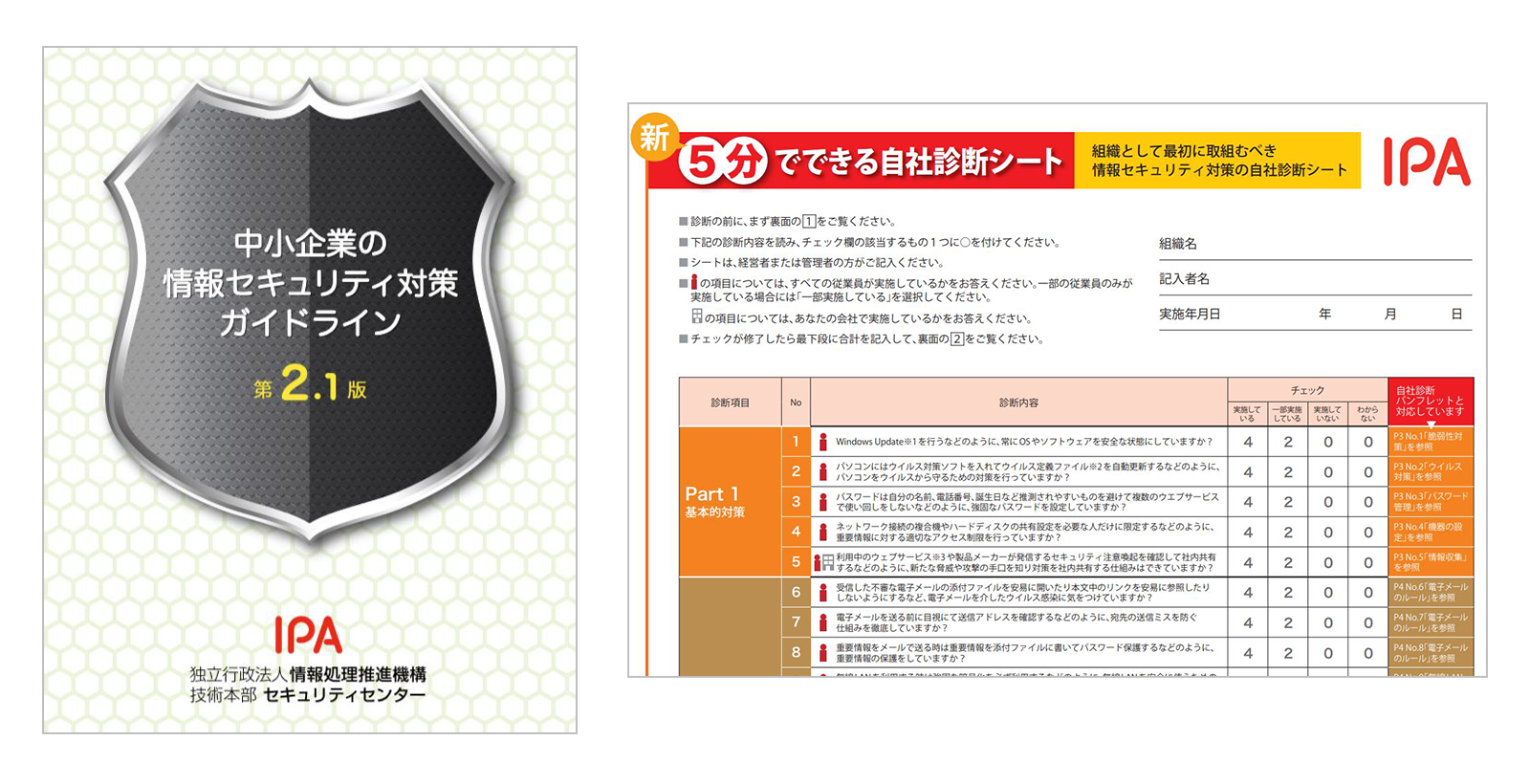

「中小企業の情報セキュリティ対策ガイドライン第2.1版」で25項目診断を

次にIPAの「中小企業の情報セキュリティ対策ガイドライン第2.1版」の活用方法を紹介します。本ガイドラインは中小企業にとって必要な情報セキュリティ対策の考え方や実践方法が分かる優れた小冊子です。中小企業だけなく、大企業や自治体でも社員向けとしておすすめできます。

図3:「中小企業の情報セキュリティ対策ガイドライン第2.1版」と付録の「5分でできる自社診断シート」)

まずやるべきは付録2にある「5分でできる!情報セキュリティ自社診断」を行うことです。25個の質問に答えると、自社のセキュリティレベルを把握できます。以下のページから「5分でできる!情報セキュリティ自社診断パンフレット」と「5分でできる!情報セキュリティ自社診断シート」をダウンロード。パンフレットを見ながらシートに記入していきます。

(IPA:中小企業の情報セキュリティ対策ガイドライン)

各項目の実施状況に応じて「実施している」は4点、「一部実施している」は2点、「実施していない または わからない」は0点で採点し、全項目の合計点によって評価するものです。足りない部分はパンフレットを見て、専門ベンダーに相談しながら改善していきます。

その上で従業員・派遣社員へ、自社のセキュリティルールを把握してもらうための、ハンドブックを作成しましょう。上記のページにハンドブックのひな型(情報セキュリティハンドブックひな形:全11ページ)がありますので、自社に合わせて直して印刷・配布するだけでOKです。

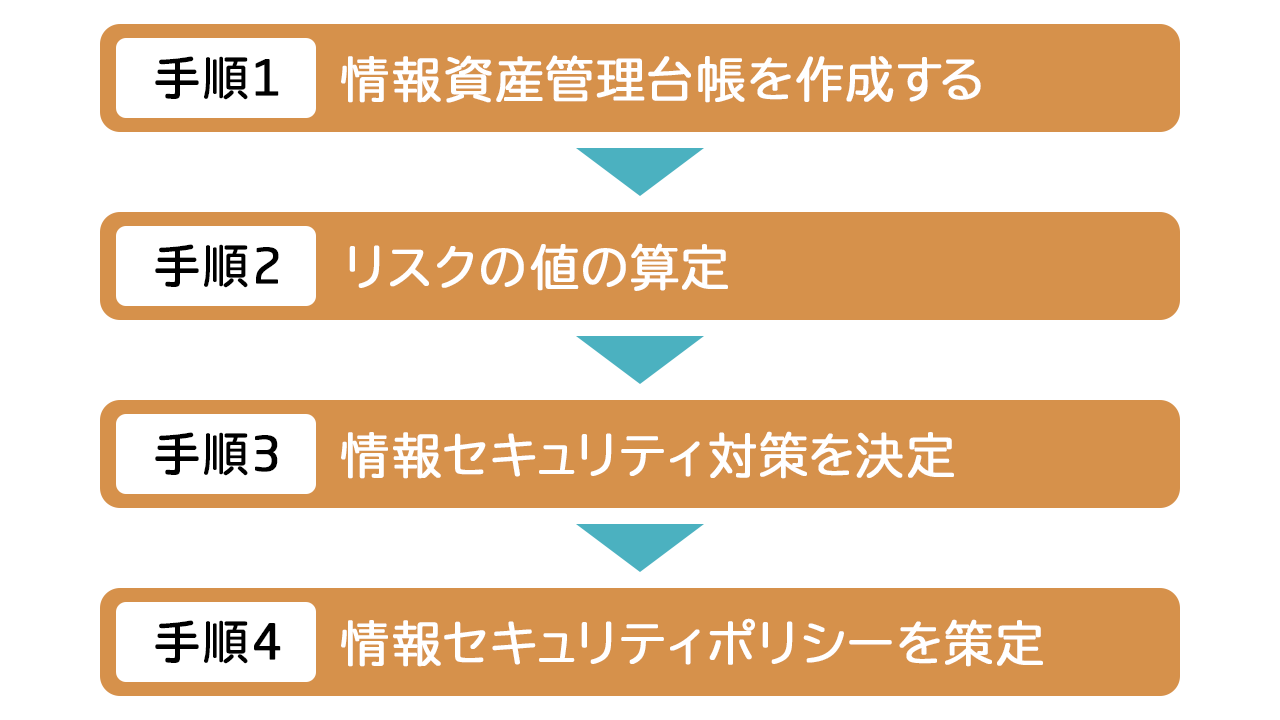

セキュリティポリシーを策定する

合わせて企業のセキュリティポリシーを定めます。セキュリティポリシーとは単なる条文を作ることではなく、企業の方針を定めて周知させるもの。「中小企業の情報セキュリティ対策ガイドライン第2.1版」を元にして、以下のステップで作っていきます。

図4:情報セキュリティポリシー策定までの流れ(中小企業の情報セキュリティ対策ガイドライン第2.1版)

まず手順1は「情報資産管理台帳の作成」で、上記ページの付録3にある「<ツールA>リスク分析シート」に記入します。情報資産を洗い出して、機密性などを評価し重要度を算定します。

図5:「中小企業の情報セキュリティ対策ガイドライン第2.1版」付録3にある「<ツールA>リスク分析シート」

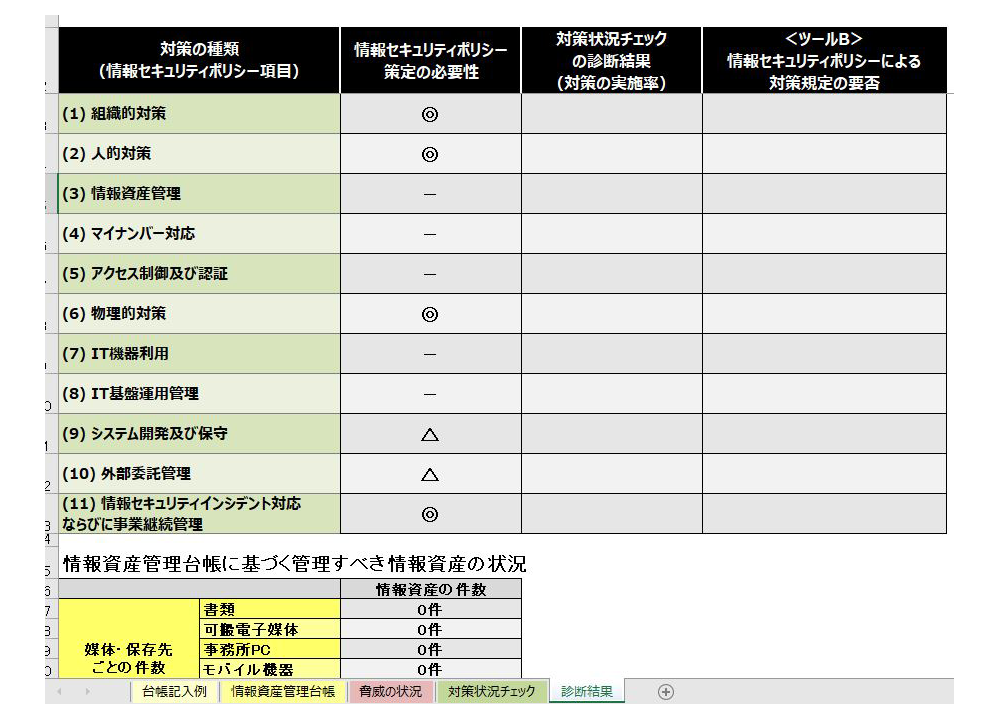

手順2「リスクの値の算定」は、同じシートのタブ切り替えの「脅威の状況」と「対策状況チェック」で記入します。回答は選択式で難しくないので一つ一つ入力していきましょう。すると同じシートの「情報資産管理台帳」の右側「リスク値」が自動的に表示されます。どの資産がリスクが高いのか、ということがわかるのです。

手順3「情報セキュリティ対策の決定」は、上記のリスク値を元にして検討します。具体的にはシートのタブ「診断結果」を見てポリシーを検討していきます。

最後に手順4で「情報セキュリティポリシーを策定」します。手順3を元にして、上記ページにある「<ツールB>情報セキュリティポリシーサンプル」を書き換えて利用します。ひな型をそのまま使うだけでなく、自社の具体的業務に応じた内容を付け加えていくのが理想です。

この手順をこなすには時間をかけて社内の調査をする必要があります。実はそれこそが企業にとって大事なことです。自社にとって最も大切で守るべきものは何か、決定的に足りていないセキュリティ対策は何か、を洗い出すこと。これが企業のセキュリティ対策と緊急時対応を強化するのです。セキュリティポリシーは策定する行為自体も重要になります。

専門ベンダーは「基準適合サービスリスト」から選ぶ

セキュリティポリシーを作って足りない部分・重要な部分を洗い出した上で、具体的なセキュリティ対策を専門ベンダーに相談します。経済産業省は2018年2月に「情報セキュリティサービス基準」を策定しており、IPAが「情報セキュリティサービス基準適合サービスリスト」としてベンダー名を公開しています。

(IPA:情報セキュリティサービス基準適合サービスリストの公開及び情報セキュリティサービスの提供状況の調査における審査登録機関の募集について)

「情報セキュリティ監査サービス」「脆弱性診断サービス」「デジタルフォレンジックサービス」「セキュリティ監視・運用サービス」の4つのサービスで専門ベンダーがリストアップされています。セキュリティポリシー作成でわかった自社の欠点・問題点を元にして、専門ベンダーを選んで相談するといいでしょう。

掲載日:2019年2月5日