SMSによる「スミッシング」の被害が広がる

「スミッシング(SMSishing)」という言葉をご存知でしょうか。「SMS(ショートメール)」と「Phishing(フィッシング)」を合わせた造語で、SMSによる騙しメッセージのこと。スミッシング(SMS Phishingとも呼ばれる)は以前からフィッシング詐欺の手法として使われていましたが、昨年の夏に宅配便を騙るSMSが大きく流行しました。

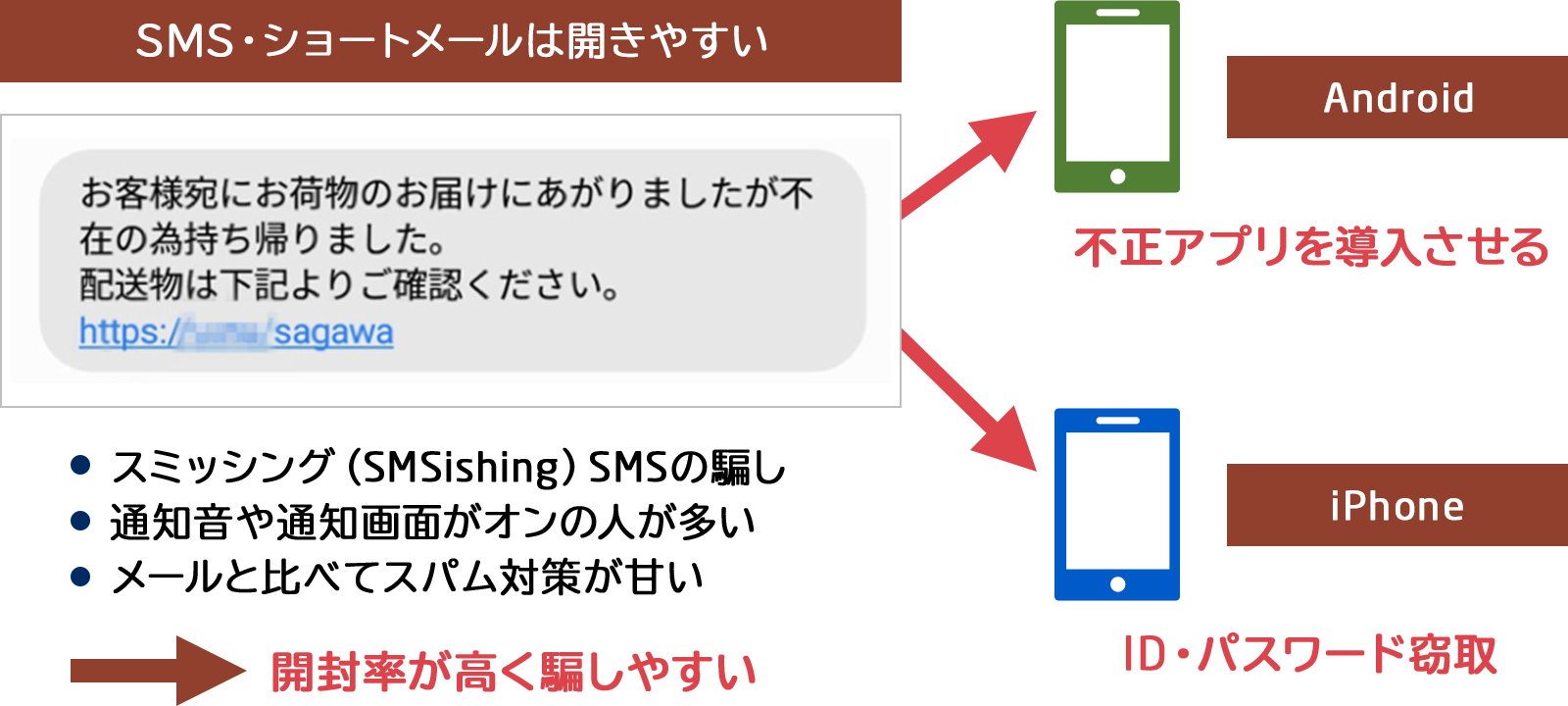

宅配便の不在通知のSMSに装ったもので、Androidでは不正アプリを導入させようとします。IPA・情報処理推進機構が2018年8月に注意喚起を出しています。

IPA:宅配便業者をかたる偽ショートメッセージに関する相談が急増中 ~誘導されるままAndroid端末にアプリをインストールしないように!~

それによると2018年7月の相談件数は110件もあったとのこと。普段は1ヶ月に数件程度なので、急激に流行したことがわかります。

流行した理由は3つあります。SMSは「開封しやすいこと」、誘導する偽サイトが「巧妙で親切なこと」、そしてSMSによる「拡散機能があること」でした。

SMS・ショートメールはスマホ通知音・表示が有効な場合が多い

図1:宅配便の偽SMSが流行した理由1

SMS「スミッシング」でAndroid/iPhoneを攻撃

メールによるフィッシングは、メールサーバー等で迷惑メール対策を行うなど、システム側での対処が浸透しています。また、利用者もメールは受信件数が多いため、スマホの通知を切っている場合が多いでしょう。フィッシングメールはそもそも開封率が低いのです。

それに対してSMS・ショートメールは開封率が高くなります。電話番号で送信する性質上、電話番号を知っている人どうしのやりとりが多く、ビジネスでも多く使われています。そのためSMSはスマホでの通知音・通知画面を有効にしている人が多く、開封率が高くなります。攻撃者にとってSMSは受信者を騙しやすいツールであり、投資対効果が高い手法であると言えるでしょう。

今回の宅配便偽SMSは「荷物を届けましたが不在でした。配送物は下記よりご確認ください」として、リンクが添付されていました。さらにリンクのURLは宅配便の会社のドメインとそっくりであり、騙されてタップしてもおかしくない巧妙なものでした。

また攻撃者はスマホのOSごとに、誘導するフィッシングサイトを切り替えていました。Androidでは不正アプリをダウンロードさせる偽サイトに飛ばし、iPhoneではIDとパスワードを入力させる偽サイトへ誘導しています。iPhoneでは不正アプリを入れさせることが難しいため、ターゲットに合わせて誘導先を切替えているのです。

攻撃者は用意周到で、受信者がどんなOSであっても情報窃取などの利益を得られるように工夫をしています。「○○というOSだから安心」という先入観は捨て、パソコン・タブレット・スマホすべての端末が被害に遭う可能性があることを覚えておくべきです。

企業ではメールフィルターを導入しているところも多いでしょう。しかしSMSは社員が持つ各自のスマホ電話番号に届くためメールフィルターを通りません。社員の個人スマホだけでなく、会社支給のスマホもターゲットにされる危険性があります。システム担当者は会社支給のスマホも危険であることを知り、社員に注意喚起しましょう。

本物に似た偽サイトで不正アプリ対策設定を解除させる

図2:宅配便の偽SMSが流行した理由2

偽サイトで不正アプリ導入方法を丁寧に説明

誘導される偽サイトも巧妙に作られています。サイト上部は公式サイトとまったく同じであり、CMタレントの写真やメニューも流用されています。そして偽サイトの下部はアプリの導入マニュアルになっていました。「荷物追跡アプリを導入してください」として、アプリの導入方法が詳しく書かれているのです。

実はこのマニュアル、Androidのセキュリティー対策をかいくぐるための手順でした。Androidでは不正アプリ対策として、Google公式のアプリストア「Playストア」以外からのアプリ導入を無効にする設定があります。偽サイトが丁寧に説明しているのは、この設定を無効にする方法だったのです。

この丁寧な説明を見て信じてしまった人もいたようです。被害者に話を聞いたところ「さすが大手宅配便会社だと思った。丁寧にアプリの導入方法を説明してくれていたので信じた」と騙されて不正アプリを導入していました。

ところがこのアプリを入れたところ、被害者のスマホには異変が起こります。次々に電話がかかってくるのです。知らない番号から「宅配便会社ですか?このSMSはなんですか?」という電話がかかってきます。

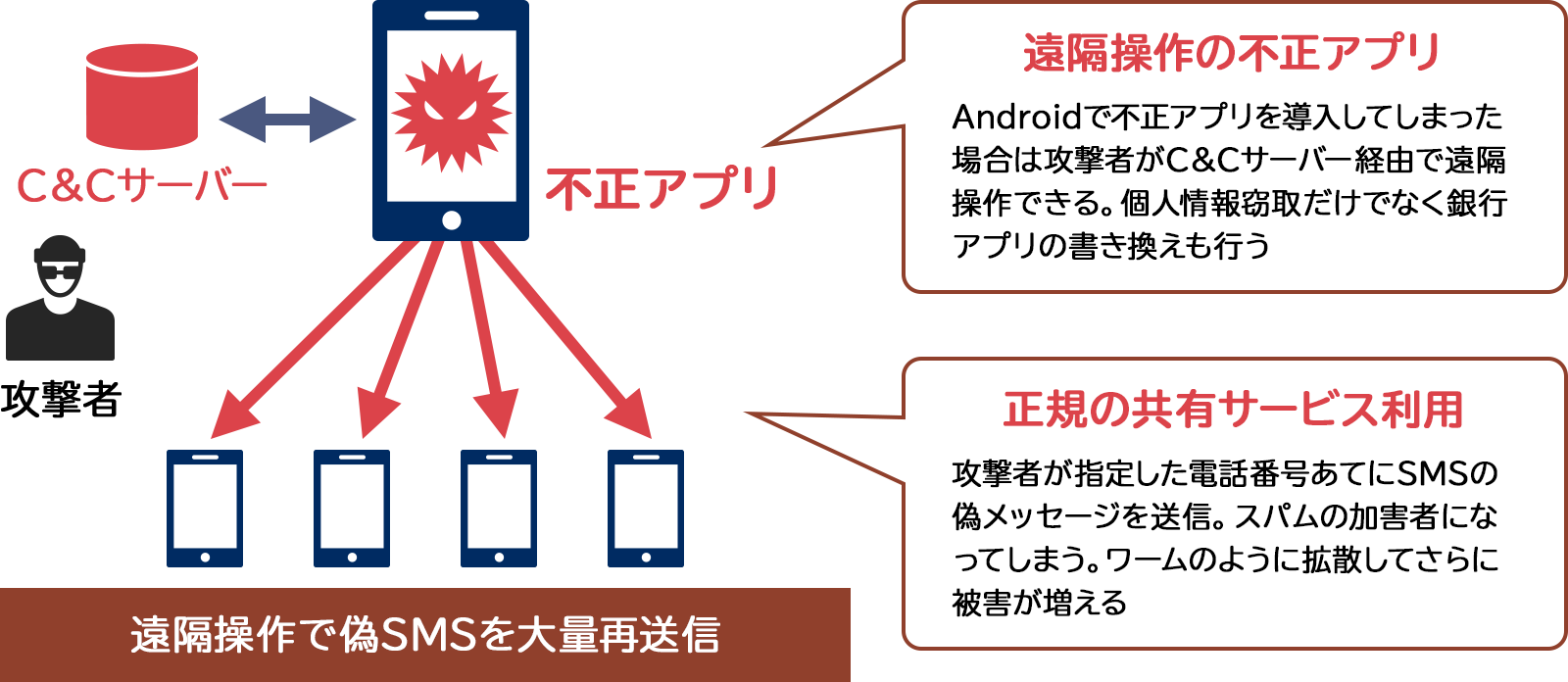

遠隔操作でSMS偽メッセージを再送信する「ワーム機能」

電話が大量にかかってくる理由は、被害者のスマホから勝手にSMSが送信されていたためです。不正アプリによって同じ宅配便偽SMSを、不特定多数の番号に勝手に送信します。

図3:宅配便の偽SMSが流行した理由3

大量のSMS送信で拡散するワーム機能

この不正アプリは、犯人が外部からコントロールする遠隔操作アプリでした。攻撃者は命令を出すC&Cサーバーを通して、乗っ取ったスマホから指定した電話番号(不特定多数の連番)にSMSを送るように指示。これにより被害者のスマホから、再び宅配便の不在通知偽SMSが送られてしまいました。

受け取った人の中には「これ本物なのか?」と不審に思って、SMSの送信元番号に電話をかける人が出てきます。そのため被害者のスマホに電話が次々とかかってきます。つまり被害者のはずが、偽SMSを送る加害者にもなってしまったわけです。

これはワームと言ってもいいでしょう。ワームとは自己増殖するマルウェアのこと。メールやインターネットで感染先を増やすマルウェアのことですが、SMSで拡散する不正アプリは珍しいパターンと言えます。

スマホ内の情報読み出し・アプリの書き換えも行う

この不正アプリは遠隔操作によってスマホ内の情報を読み出し、アプリの書き換えすらも行います。IPAによれば「SMS・MMSの送受信と読み取り」「SDカードのコンテンツの読み取り・変更」「画面ロックの無効化」「Wi-Fiの接続・切断」「他のアプリの終了」「他のアプリの上に重ねて表示」などの機能を持っていました。

IPAへの相談では「携帯電話会社が提供するキャリア決済サービスにて、身に覚えのないAppleデジタルコンテンツ等の請求が発生した」「Googleアカウントに身に覚えのないアクセス履歴があった」という相談があったとのこと。スマホ内の情報を読み取られて、ID・パスワードを知られてしまった可能性があります。

もし社員のスマホであれば深刻な事態です。スマホ内に保存されているID・パスワードが漏れた場合、企業のメールを読み取られたり、クラウド保存されているファイルを見られることも考えられます。

さらにこの不正アプリでは銀行アプリの書き換えも行うようです。トレンドマイクロによると、スマホ内にオンライン銀行アプリがあるか調べ、アプリ自体を書き換える動作をするとのこと。※1

正規のアプリとそっくりの画面ながら「不正利用防止のための本人確認」という表示を出します。その上でIDとパスワードを入力させるのです。利用者は公式アプリだと信じて使うので、IDとパスワードを入力してしまうでしょう。ネットバンキングのID・パスワードを盗み取る巧妙な方法です。

「提供元不明のアプリ」を「不許可」にすること

「提供元不明のアプリ」を「不許可」にすること

このように宅配便の偽SMSは親切な説明で不正アプリを導入させ、乗っ取りで他の利用者にも偽SMSを拡散する悪質なもの。スマホ内の情報を丸ごと持っていく可能性すらあり、かなり危険な不正アプリです。個人への攻撃だけでなく、社員のスマホ乗っ取りから企業へのサイバー攻撃に発展する可能性がありますから注意が必要です。

偽SMSで被害に遭わないための対策

- 1:社員に実態と手口を知らせて注意喚起をする

- 派遣社員を含めた全社員に注意喚起をすること。特にSMSのリンクはタップしないことを周知徹底する(宅配便ではSMSでの不在通知は行っていない)。

- 2:Androidでは「提供元不明のアプリ」を不許可にする

- Android7.1以前では「設定」の「セキュリティ」に「提供元不明のアプリのインストールを許可する」という項目がある。この項目は必ずオフ=不許可にすること。Android8.0以降では、提供元不明のアプリを入れようとすると「セキュリティ上の理由からこの提供元からの不明なアプリをインストールすることはできません」という表示が出るので、キャンセルを押して閉じること。

- 3:スマホ・タブレットを含めたセキュリティ対策ソリューションの導入

- スマートフォンやタブレットなどモバイルを含めたセキュリティ対策ソリューションを導入する。不正アプリの導入を阻止できるソリューションが望ましい。

特にBYODで個人所有のスマホを業務利用している場合に注意が必要です。どんな内容であってもSMSのリンクはタップしないことを社員に徹底させましょう。また不正なSMSを受信したり、誤ってリンクをタップした場合は、管理者に連絡することを従業員に周知徹底しておくことも被害拡大防止の観点から必要です。

※1 トレンドマイクロ:大手企業に偽装する不正アプリ「FAKESPY」、日本と韓国の利用者から情報窃取

NECソリューションイノベータでは、企業や団体のセキュリティ対策をご担当されている方や最新のセキュリティ脅威動向を把握したい方向けに最新の情報セキュリティ10大脅威のそれぞれの概要と対策方法が記載した資料を無料で提供しております。

事例の解説がわかりやすく、対策の見通しに役立つと好評をいただいています。

ぜひご活用ください。

掲載日:2019年3月29日