個人情報の漏えい・紛失事故の現状

はじめに、個人情報の漏えい・紛失事故の状況を見ていきましょう。

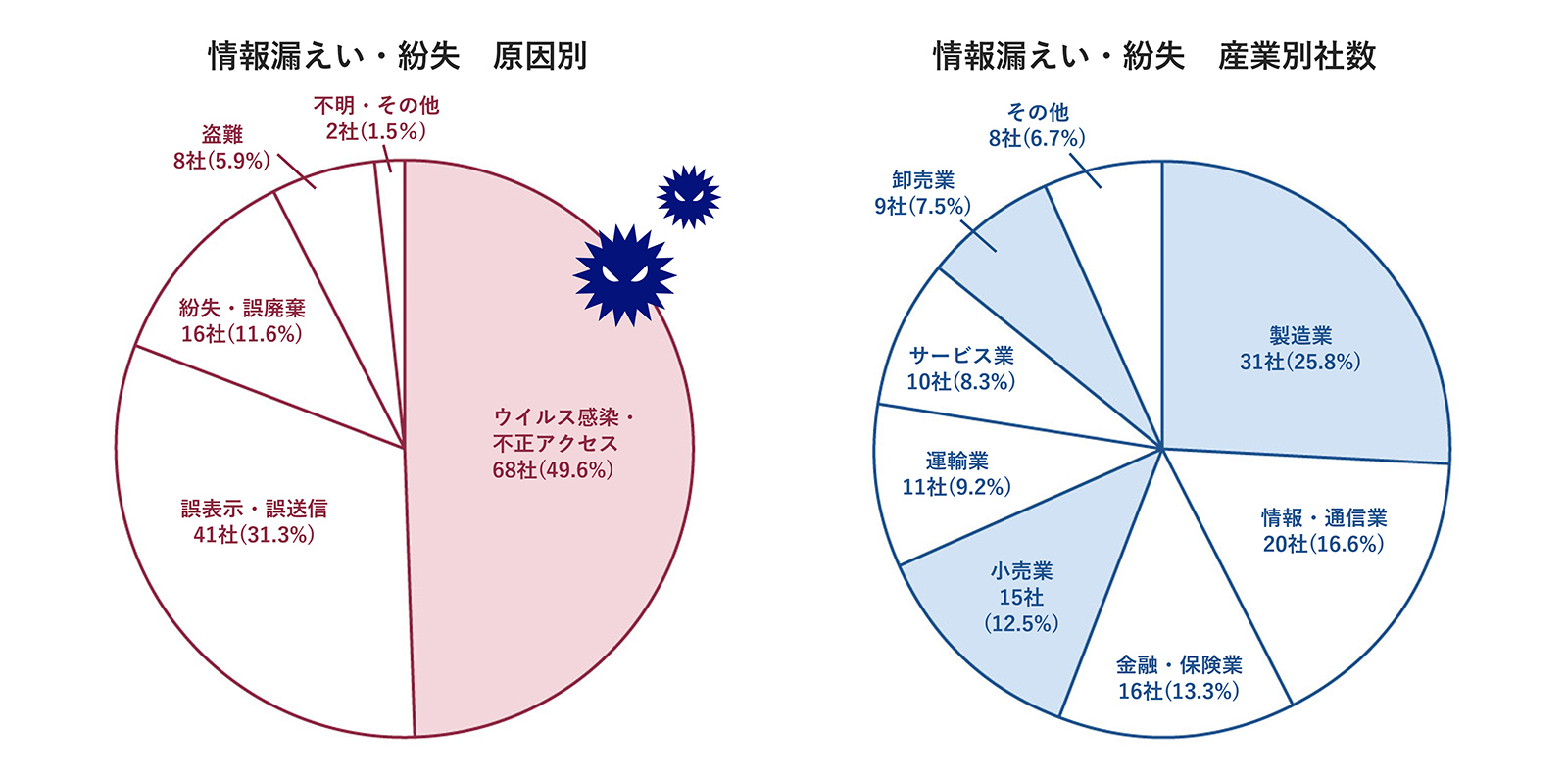

図1:2021年の情報漏えい・紛失件数

出典:東京商工リサーチ調べよりNECソリューションイノベータ作成 [1]

情報漏えい・紛失の原因を見ると、ウイルス感染・不正アクセスによるものが半数を占めます。1件でも事故が起きてしまうと大量の個人情報が流出してしまうため、特に電子データの個人情報の管理は重要です。事故が発生する理由としては、二つの共通する背景が考えられます。

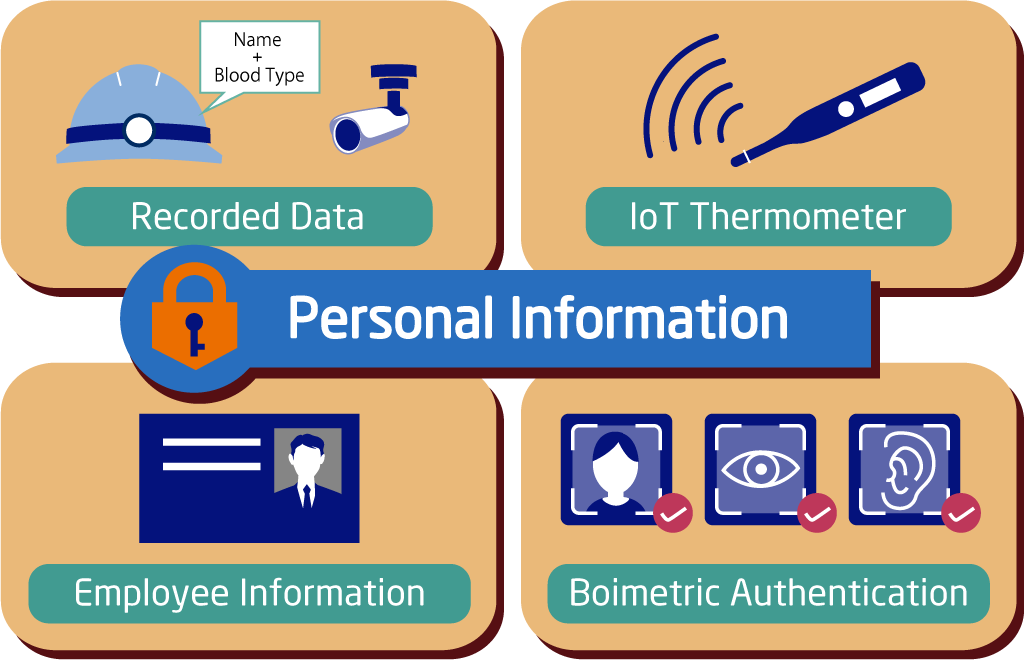

①扱う個人情報が増えている

そもそもDX推進により、業務のデジタル化が進み、クラウド利用も増えているでしょう。また、IoTビジネスや、通販による直販業務など、個人情報を扱うケースは増加傾向にあると言って良いでしょう。

②個人情報を扱う意識が十分でない

扱う個人情報が増える一方で、その意識が十分でない、あるいは個人情報だと捉えていない可能性もあります。次に原因の産業別社数を見ると、どの産業においても個人情報の漏えい・紛失事故は起きていますが、もっとも発生企業数が多い産業は「製造業」(25.8%)です。以下、データ通信がビジネス基盤に置かれる「情報・通信業」(16.6%)、個人情報を扱うことの多い「金融・保険業」(13.3%)、そして4位には「小売業」(12.5%)が続いています。「卸売業」は7.5%、製造業、卸売・小売業の合計で45.8%と半数近くの事故が起きています。

プライバシーマーク取得企業は、情報サービス業を含むサービス業がその3/4を占めており、製造業は全体の約8%、卸売・小売業に至ってはさらに低く約6%という実態もあります(「プライバシーマーク付与事業者情報」一般財団法人日本情報経済社会推進協会、2022年9月30日より[2])

忘れがち・見落としがちな個人情報

では、実際にどのようなものが個人情報に当たるかなど、さらに理解を深めていきましょう。

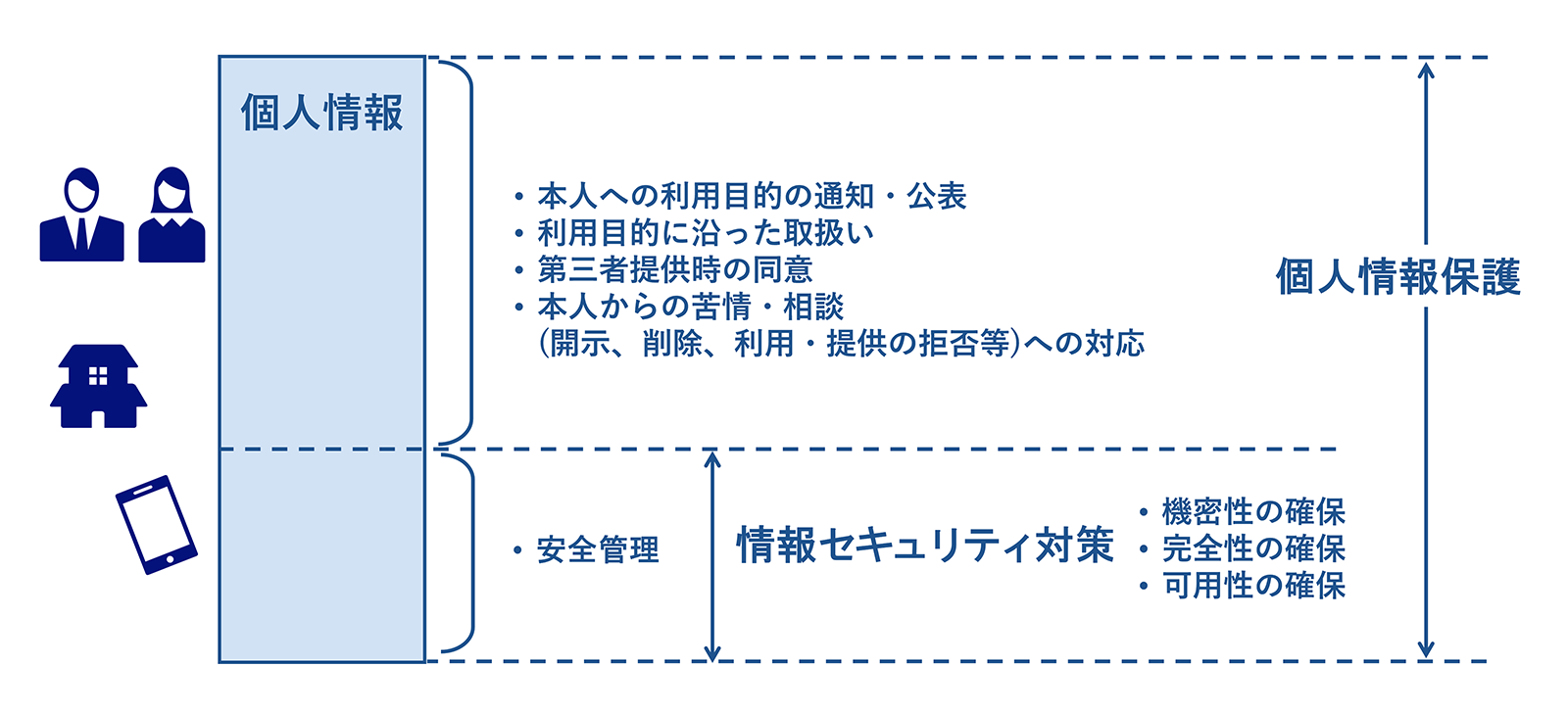

前提として、個人情報保護と情報セキュリティ対策とは、やや意味合いが異なります。個人情報は、その取得から安全管理、第三者への提供、本人からの開示・削除請求への対応など、そのフェーズごとで扱いに留意しなければなりません。

そのうち、安全管理のフェーズが情報セキュリティ対策を講じる部分です。つまり、情報セキュリティ対策は個人情報保護の一部です。個人情報保護は紙媒体、電子媒体(データ)のいずれも対象ですが、ここでは電子媒体の個人情報を中心に説明していきます。

図2:個人情報保護と情報セキュリティ対策

以下、個人情報の取扱い業務とそのリスクなどを、ケース別に見ていきましょう。

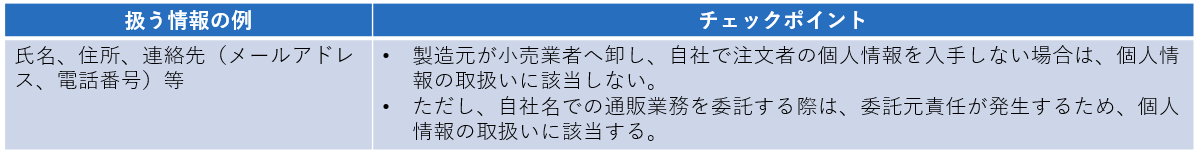

【ケース1】通販サイト

通販で、自社から顧客へ商品配送を行う際には、個人情報を取り扱います。コロナ禍により、今まで一般消費者との接点が薄かった製造業や卸売業が通販に乗り出したケースも少なくないでしょう。新たに取得・管理する情報の把握が十分か、チェックしましょう。

表1:通販サイトで扱う情報の例とチェックポイント

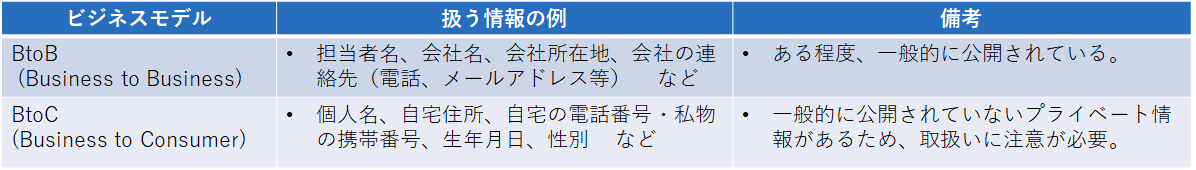

また、ビジネスモデルごとに、取り扱う個人情報に関するリスクが異なる点についても注意が必要です。

表2:通販サイトで扱う情報の例(ビジネスモデルによる差異)

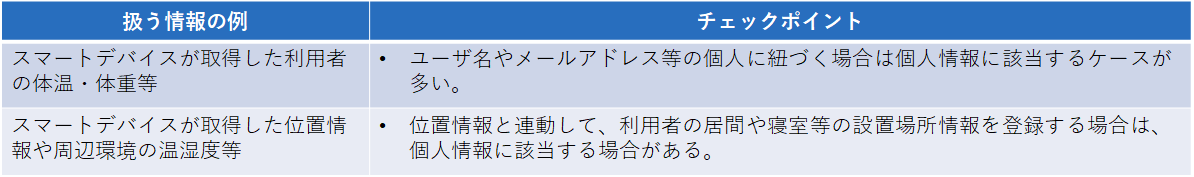

【ケース2】IoT機器

一般消費者向けに、IoT機器を使ったサービスを展開する際には、個人情報を扱うことになるケースもあります。取得した各種情報をクラウドサービスと連携するスマートデバイスが増えていますが、これらのデータ集約や分析するサービスを行う際には、個人情報を扱うことになる場合があります。クラウドへ集約するデータの明確化、これらデータの集合体が個人を特定する可能性有無をチェックする、等の対策検討が求められるようになります。

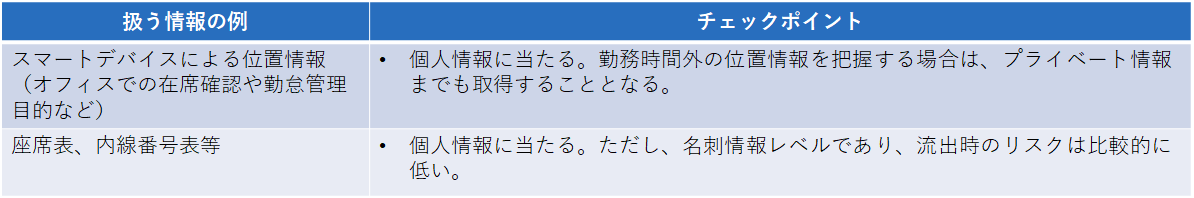

表3:IoT機器で扱う情報の例とチェックポイント

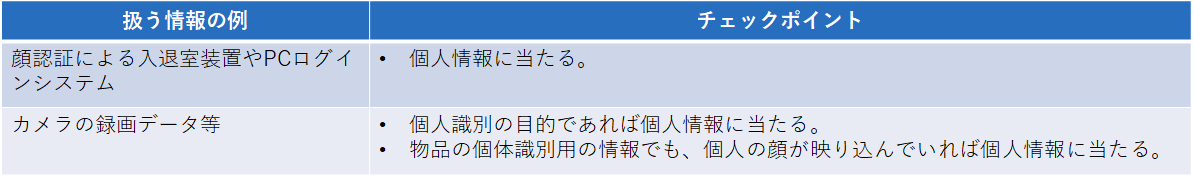

【ケース3】監視・録画用カメラ

工場や倉庫で監視カメラを利用している場合、基本的に画像で個人を識別できる場合は個人データに該当する可能性があります。また、カメラが物品の個体識別を行うためのものであっても、個人の顔が映り込んでいれば個人情報に該当する場合があります。

表4:監視・録画用カメラで扱う情報の例とチェックポイント

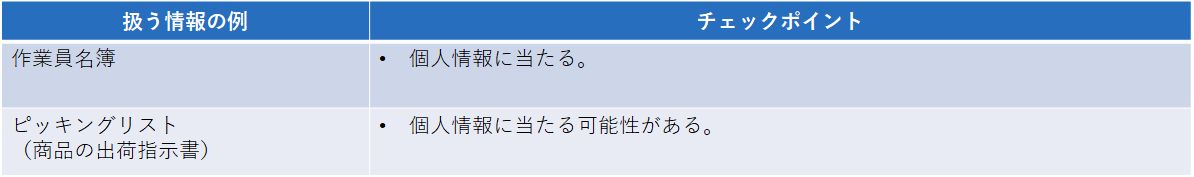

【ケース4】工場・倉庫

意外かもしれませんが、工場や倉庫にも個人情報が存在します。電子データだけが個人情報に当たるわけではありません。プリントアウトした作業員名簿に加えて、万が一の事故に備えてヘルメットに記載されている名前と血液型も該当する場合があるので、十分に留意しましょう。

これらは紙やヘルメット本体に印字されている場合が多いと思いますので、物理的なセキュリティ対策(物の管理)が必要です。

表5:工場・倉庫で扱う情報の例とチェックポイント

【ケース5】その他社員情報

従業者情報(インハウス情報)は個人情報に当たるものも多いでしょう。

表6:従業者情報の例とチェックポイント

このように個人情報は至るところに存在していますので、取得・管理する情報を把握するのと同時に、十分な留意・対策が必要です。次項では個人情報を守るための対策についてステップを踏みながら説明していきます。

個人情報を適切に守るためには

①保護すべき個人情報を明確にする

まず、個人情報の情報セキュリティ対策(安全管理措置)を確認しましょう。個人情報保護委員会による「個人情報の保護に関する法律についてのガイドライン(通則編)」[3](以下「通則ガイドライン」)では「講ずべき安全管理措置の内容」として以下7つが挙げられています。

- 10-1. 基本方針の策定

- 10-2. 個人データの取扱いに係る規律の整備

- 10-3. 組織的安全管理措置

- 10-4. 人的安全管理措置

- 10-5. 物理的安全管理措置

- 10-6. 技術的安全管理措置

- 10-7. 外的環境の把握

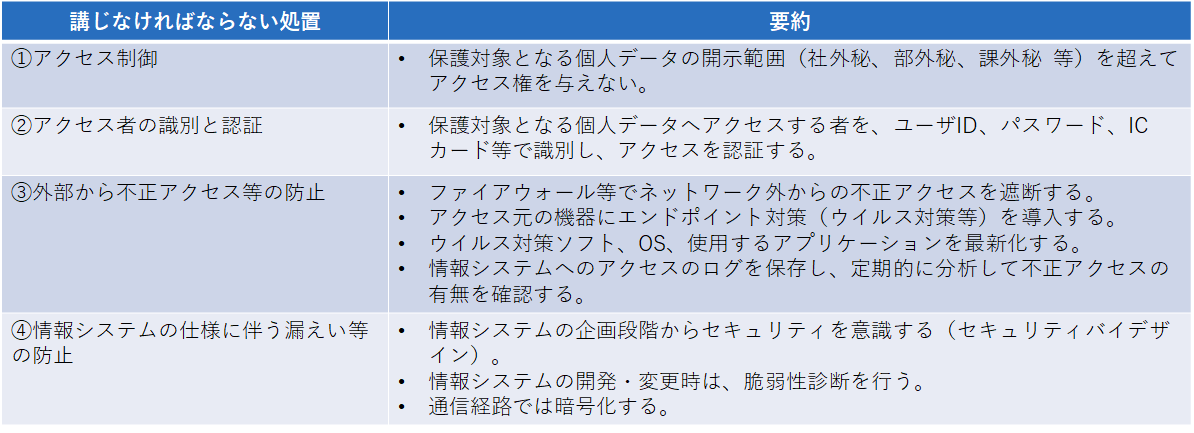

このうち「10-5.物理的安全管理措置」「10-6.技術的安全管理措置」は、現場レベルでの具体的な対策が必要です。それ以外の項目は組織全体での体制やルールの整備、見直し・情報収集です。電子データ(個人データ)に関連する「10-6.技術的安全管理措置」をさらに確認すると、4つの中項目に分類され、講じなければならない処置が説明されています。このように、個人情報の安全管理を実施するために、各項目の処置を確認しながら、組織としての対応を検討します。

表7:技術的安全管理措置から講じなければならない処置

出典:通則ガイドライン「10-6.技術的安全管理措置」よりNECソリューションイノベータ作成

通則ガイドラインでは、データの暗号化保存については必須ではないとされていますが、アクセス制御として暗号化は万が一の漏えい時対策として有効です。アクセス制御ができない場合の例として、インターネット上の通信や、万が一の措置として「10-5.物理的安全管理措置」では、PCや電子媒体での持出時には暗号化が必要とされています。どこに個人データを保存するかによってセキュリティリスクは変わります。自社内でシステムを構築している場合はもちろんのこと、最近増えている外部のサイトやテナントを利用するケースでも対策は必要です。後者の場合、委託先管理の観点で、委託前に上記処置が適切に実施されているかを確認します。利用開始前と、利用開始後も定期的に確認(点検)しましょう。また、バックアップも含め、海外のサイトを使う場合は、利用者に対して、海外へ個人データを移転することや、その国名の明示が必要となる場合があります。移転先や移転先での取扱いの有無等で条件が変わりますので、通則ガイドラインで確認が必要です。

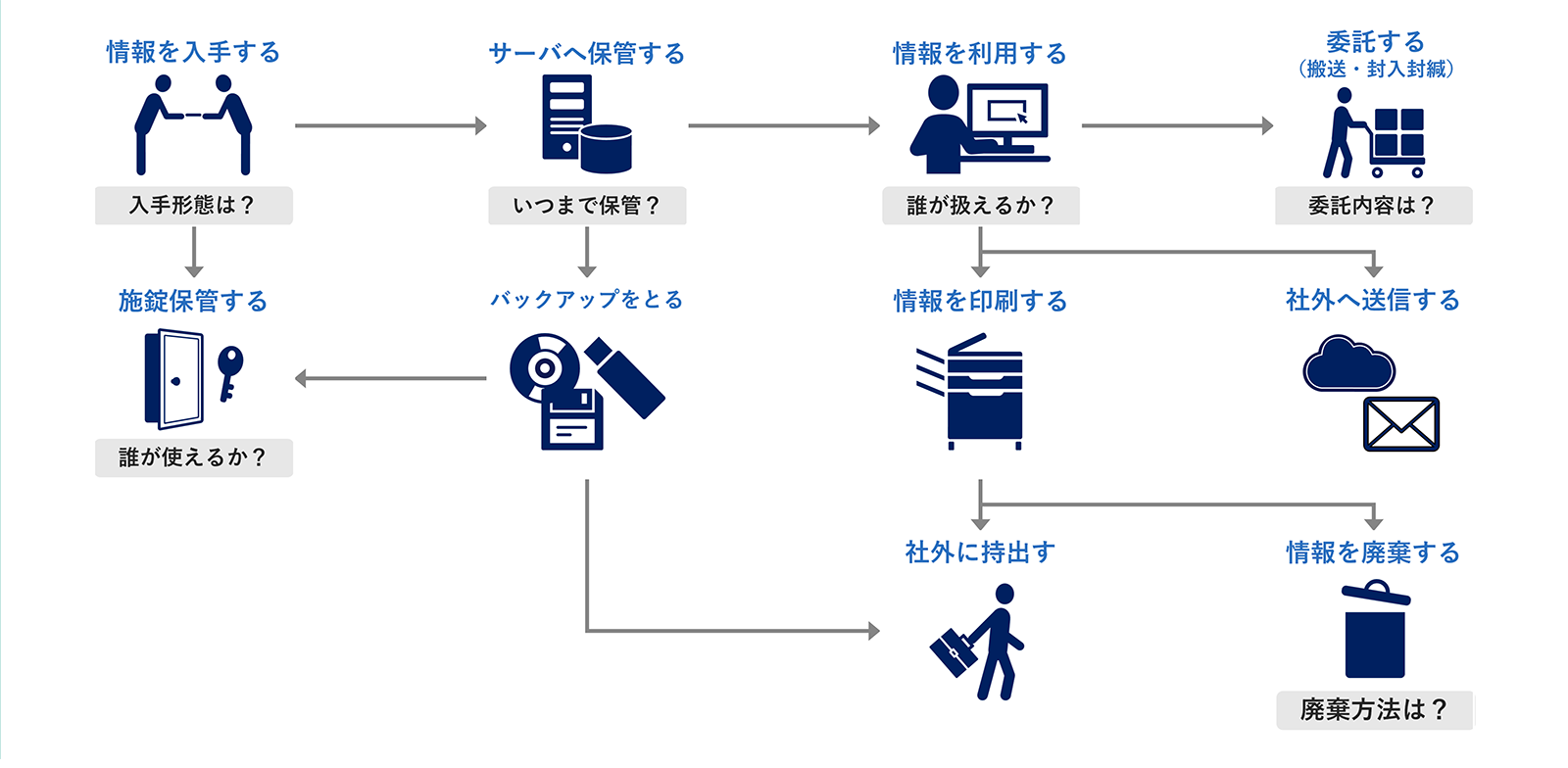

②“個人情報のライフサイクル”を確認する

個人情報保護を適切に行うためには、現状確認をします。つまり、個人情報ごとにどのように入手して、どのように社内で取り扱われ、社外に出ていくのか、いわゆる“個人情報のライフサイクル”を確認することが必要です。

図3:個人情報のライフサイクル

個人情報を、社外に持出し・社外へ送信する際は、リスクが高まるため、特に注意が必要です。個人情報を管理する上で「個人情報管理台帳」を作成しているケースも多いと思います。「個人情報管理台帳」には、取り扱う個人情報として、以下の内容を含めて整理した方がよいでしょう。

- 情報形態(紙/電子データ/電子媒体)

- 保管期間(情報形態ごとに異なる場合はそれぞれ)

- 保管場所(物理的保管場所は施錠の有無も)

- アクセス可能者

- 委託の有無と委託先

- 持出の有無と持出先・暗号化の有無

- メール送信の有無と送信先

- 郵送・FAXの有無と送信先

③リスクに応じた対策を検討する

②で“個人情報のライフサイクル”を確認することで、各種セキュリティリスクが把握できます。

一つの情報を複数の部署が別々にコピーして扱っていないか、紙に記された情報をたびたびデータ化していたり、逆にデータを紙に印刷したりしていないか、などを確認します。情報がコピーされていれば、セキュリティリスクは上がるため、それぞれ作業が本当に必要かどうかなど検討・判断します。結果的に「同じ情報だから一元管理しよう」ということになれば、セキュリティリスクの軽減と同時に、作業の手間を減らし、業務改善にもつながっていくという二次的な効果もあり得ます。

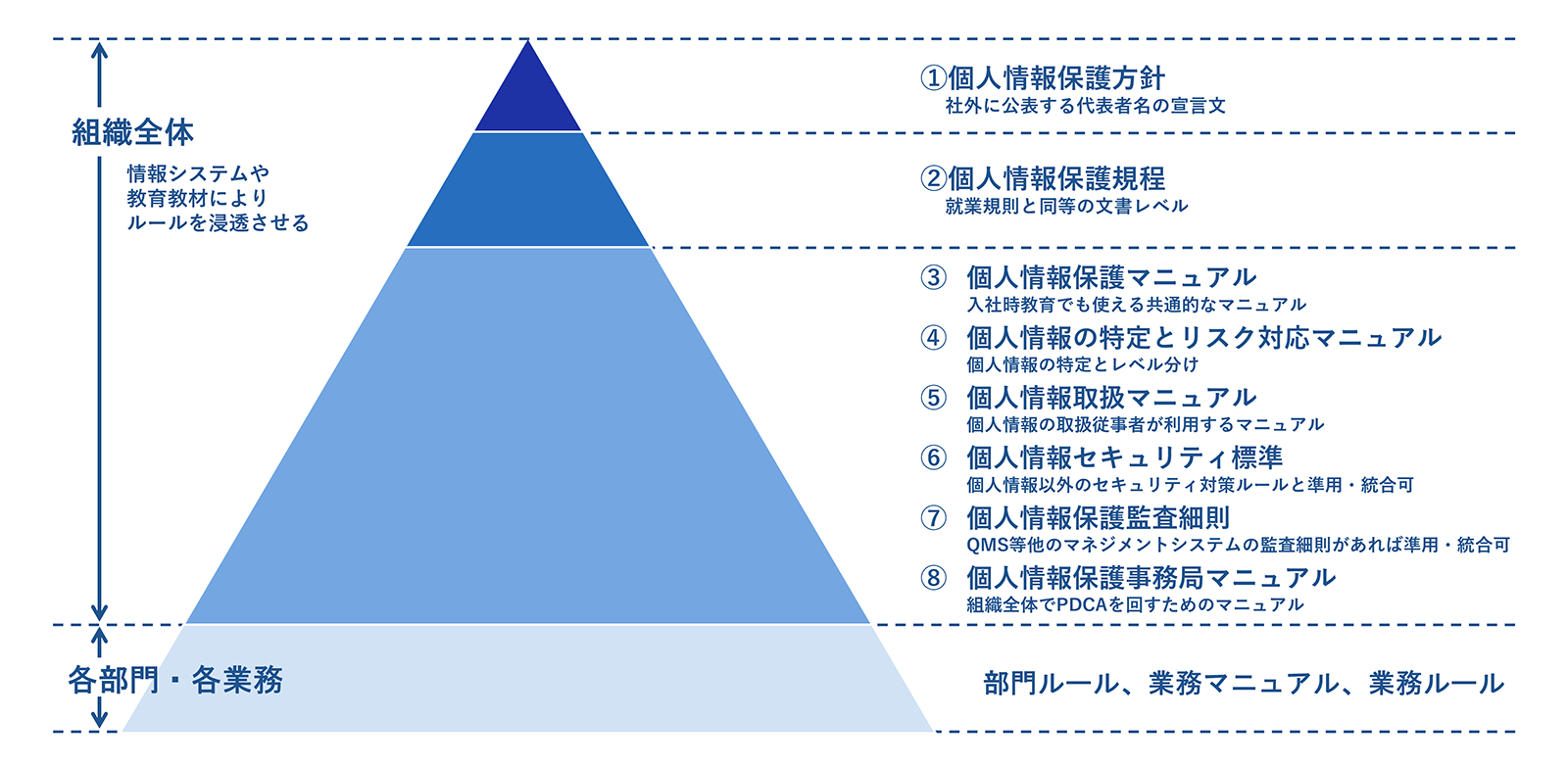

④マネジメントシステムを導入する

個人情報を適切に管理するためには、組織全体でマネジメントシステムの導入が必要です。具体的には、組織全体の個人情報保護責任者(CPO〈チーフ・プライバシー・オフィサー〉:個人情報保護担当役員)を定め、主管部門と組織全体・部門の体制を整備し、以下のような組織共通の規程類を整備することです。

図4:個人情報保護ルール体系イメージ

「図1」で見たとおり、情報漏えい・紛失事故のうちヒューマンエラーに起因する事故(誤表示・誤送信、紛失・誤廃棄)は4割を占めます。

ITで対応できないようなヒューマンエラーを防ぐには、作業手順書や操作マニュアルを整備することが必要です。すでに業務手順書がある場合には、そこにセキュリティ対策を追記しましょう。業務手順の要所でセキュリティ対策は求められます。持ち出し時の注意点や手順、送信時のダブルチェック等を追記するようにします。

上記文書がそろえば、事前準備は完了です。その後は、組織内で、ルール等の知識・スキルアップを図り、実践へと進めていきます。そして自己点検、内部監査を行い、マネジメントレビューで代表者へ報告します。

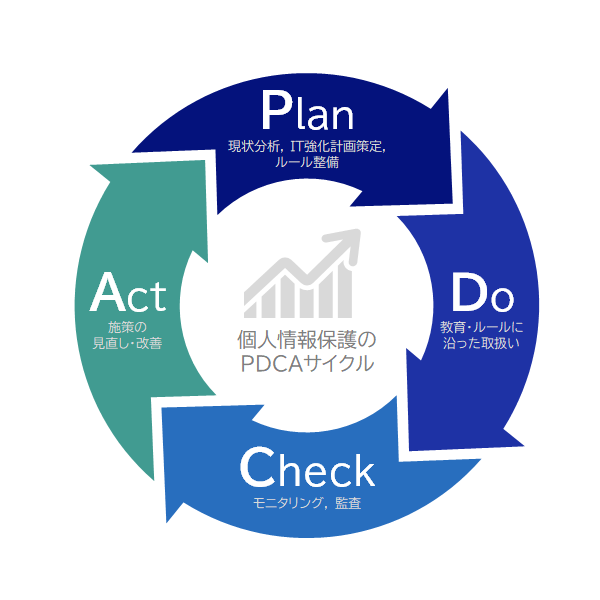

これが個人情報保護のPDCAの1サイクルです。これを1年に1サイクル以上回していくことが望ましいでしょう。PDCAを回し、年々個人情報の取扱いレベルをスパイラルアップさせていきます。

図5:PDCAの図

まとめ

まとめ

今回は個人情報(電子データ)のセキュリティ対策を実施する上での進め方を解説してきました。電子データのセキュリティ対策が確保できた際は、紙媒体の物理的安全管理対策(通則ガイドライン10-5)も同様のステップで対策を行うことが望ましいです。

余談ですが、2022年2月に改正されたISO/IEC 27002では大項目がかなり見直され、14項目から4項目(組織的管理策、人的管理策、物理的管理策、技術的管理策)に整理されました(ISMSの認証基準であるISO/IEC 27001は2022年10月に改定)。通則ガイドラインの10-3~10-6と同じ項目になっていますので、ISMSの枠組みでセキュリティ対策を進めることが可能となります。個人情報以外の情報の安全管理措置は、個人情報と同じように対策できるため、個人情報もそれ以外の情報についても同様に実施することが望ましいです。

当社ではプライバシーマーク取得支援を中心としたコンサルティングサービスを実施しています。プライバシーマーク取得に限らず個人情報の安全管理を実現するためのご支援も行いますので、当社までお気軽にお問い合わせください。

掲載日:2023年2月28日