NECソリューションイノベータのサイバーセキュリティサイトをA4裏表でコンパクトにまとめた紹介リーフレット。

(A4・全2ページ)

サイバー攻撃の脅威と被害は年々深刻化してきています。今この時も新たなウイルスが続々と作成されています。その数は1日に100万種とも言われています。全く未知の脅威が、明日あなたの会社を襲うかもしれないのです。新しいマルウェアに対応するために「サンドボックス」などの新しい手法の開発も進んでいます。しかし、今度はその新技術をくぐりぬけるマルウェアが開発されるといった、いたちごっこの状況が続いています。より高度化、巧妙化するサイバー攻撃にリアルタイムに対処し、リスクを排除していくにはどうすればよいか。鍵となるのは、これまでの延長線上にない全く新たな手法の導入です。

本コラムでは、従来のマルウェア対策製品の限界を改めて確認した上で、新たなアプローチとして人工知能(AI)の活用によるマルウェア対策に着目し、その特長とメリットについて紹介していきます。

高度化・巧妙化する標的型攻撃、増大するランサムウェア被害

深刻化するサイバー攻撃の脅威

「常在戦場」という言葉があります。サイバー攻撃に対して一瞬たりとも気を抜くことがあってはならない、そのような企業の取り組みを物語る言葉といえるでしょう。

IPA(独立行政法人情報処理推進機構)が2016年3月末に発表した『情報セキュリティ10大脅威 2016 』※1では、組織における脅威として「標的型攻撃による情報流出」(組織別1位)、「ランサムウェアを使った詐欺・恐喝」(組織別7位)が上位にランキングされています。後者については、2014年4月に日本語でメッセージが表示されるランサムウェア(Cryptoランサムウェア)が国内で確認されて以降、国内での感染被害件数が急増していることが報告されています。

平成27年における標的型メール攻撃の件数

警察庁が公表している『平成27年におけるサイバー空間をめぐる脅威の情勢』(広報資料)※2では、平成27年中、3,828件の標的型メール攻撃の発生が把握され、過去最多となっています。しかも全体の89%が非公開メールアドレスに対する攻撃です。

電子メールを感染経路に特定の企業や団体を狙う「標的型攻撃」、ホームページを閲覧しただけで感染する「マルウェア」、身代金要求型不正プログラム「ランサムウェア」、いずれもその攻撃手法は高度化・巧妙化する傾向にあります。当然ながら、企業は手をこまねいているわけではなく、攻撃に備えた防御対策の強化に様々に取り組んでいますが、未知の脅威に対処しきれないのが現状ではないでしょうか。なぜでしょう。大きな要因のひとつとしてあげられるのは攻撃の検知方法です。

- ※1出典:IPA「情報セキュリティ10大脅威~組織編~」

- ※2出典:『平成27年におけるサイバー空間を巡る脅威の情勢について』平成28年3月17日 警察庁 広報資料

「後追い」では未知の脅威を防ぎ切れない

パターンマッチング方式とその限界

ウイルス対策ソフトを使われているのなら、ウイルス定義データベースの更新作業を日々欠かさずに行っていることと思います。この定義データベースは、いわば犯罪者のブラックリストのようなものです。既知のマルウェア、新たに検出された亜種、新種を解析し、ハッシュ値の比較や動作後の振る舞い等をもとにシグネチャを作成し、マルウェアのパターンファイルを作成します。このパターンファイルと突き合わせて合致したものを攻撃、あるいは脅威として判定し、侵入の防御や隔離といった防御対策を実行します。

この方法の弱点は、パターンファイルが登録された定義データベースを常に最新のものに更新しておかなければならない点です。更新の手間を惜しんでいたり、ついうっかり更新を忘れていたりしていると、ブロックが効かず、侵入・感染を許してしまう場合があります。

攻撃者は自らの攻撃パターンが見破られると、その発見スキームを回避するため、巧妙に作り変えた亜種を作ってきます。攻撃者の視点に立てば、パターンファイルの作成が追い付かない速度で攻撃を仕掛ければよいということになります。パターンマッチング方式は、このような亜種や新種へのリアルタイムな対応という点では限界があります。

とりわけ標的型攻撃の場合、攻撃者は標的とする組織をあらかじめ絞り込み、必要な情報収集を行ってから、攻撃の手口を検討し、計画的に攻撃を仕掛けてきます。いわばカスタムメイド的な攻撃のため、既知の攻撃をもとに作られるパターンマッチング方式の防御対策では攻撃が検知しにくくなっています。カスタム開発されたマルウェアはどこにも姿形を表していないものだけに、パターンマッチングの防御策を難なく通過してしまうのです。

パターンマッチング方式は、「既知」の攻撃に対する「事後対策」としては有効ですが、未知のマルウェアに対して無防備なのが現状です。一説では、新型マルウェアは20~50%ほどしか見つからないとも言われています。

機械学習・深層学習技術を活用

未知のサイバー攻撃に対する革新的な人工知能(AI)アプローチ

従来のパターンマッチング方式に加え、新たに振る舞い検知型のサンドボックス方式※1といったヒューリスティック方式を活用したアプローチ法が開発されていますが、シグネチャやパターンファイルの参照といった後追い型の事後対策の域を抜けなかったり、エンドポイントに負荷がかかったりと、どれも一定の効果しか生まない状況です。さらに新型マルウェアの中にはサンドボックスをすり抜けることに特化したタイプのものも生まれています。

このような中、革新的な予防的セキュリティアプローチとして注目されているのが、人工知能(AI)による機械学習・深層学習を検出エンジンに用いた攻撃検知・防御手法で、その先端を行くのが米国Cylance(サイランス)社※2の「CylancePROTECT(サイランス・プロテクト)」です。

Cylance社が「次世代ウイルス対策(Next-Generation ANTIVIRUS)」と位置づけるCylancePROTECTは、プログラムファイルそのものの中身を分析し、「DNAレベル」の機能にまで遡って構造解析を行い、脅威レベルを自動判定します。しかも、情報収集・学習は継続的に行われ、その検知レベルは絶えず成長、進化を遂げていきます。パターンファイルに依存せず、振る舞い分析などを行うこともなく、どのファイルが安全か、あるいはマルウェアか、あるいはマルウェアの気配を有しているか、を人工知能(AI)がリアルタイムで判定・判断してくれるこの手法を使えば、既知/未知に関わらず、脅威を事前に検知あるいは予測し、侵入を阻止することができるのです。

- ※1不審なファイルを検出した際、外部と隔離された仮想環境内でファイルを実行し、振る舞いを確認するもの。この仮想空間を「サンドボックス」と言う。

- ※2Cylance社は米国で2012年に創業。ハッキング技術やマルウェアの専門家・研究者が幹部に名を連ねる。

販売開始2年で世界1,000以上の組織が導入!

CylancePROTECTの仕組みと特長

CylancePROTECTは、人工知能(AI)を用いた独自の機械学習エンジンにより、従来のウイルス対策製品では検知しきれない未知の脅威にリアルタイムに対応し、プログラムが実行される前に検知・防御する、エンドポイントの保護を目的としたマルウェア対策製品です。今日急増しているランサムウェア、標的型攻撃を始めとした高度な脅威を含め、様々なマルウェアを無効にすることができます。

CylancePROTECTは、既に北米を中心に1,000以上の組織が導入しています。製品販売開始からわずか2年での実績であり、世界での関心の高さがうかがえます。

CylancePROTECTの仕組み

Cylance社のCylanceクラウド上では、正常なファイルやマルウェアファイルなど、5億種のファイルを収集。収集した検体から、1つのファイルあたり620万超の特徴を「DNAレベル」で抽出し、機械学習・深層学習させています。解析結果に基づくアルゴリズムをエンドポイントのCylancePROTECTに配信。当該のオブジェクトファイルを約100マイクロ秒単位(1マイクロ秒は100万分の1秒)という速さで解析して、マルウェアか否か、脅威度を判定し、不審と分類された場合に、許可、警告、ブロック、プロセス実行停止等といったプロテクションを行います。

システム構成イメージ

機械学習・深層学習のイメージ

CylancePROTECTの主な特長

脅威の検知率99.7%達成

2015年、Cylance社が全米75都市で開催したサイバー攻撃コンテスト「The Unbelievable Tour in USA」※1において、CylancePROTECTは未知のマルウェア検知率99%を達成しています。また2016年1月に行われたAV-TEST※2のテストでは検出率99.7%という高いスコアが報告されています。

- ※1シグネチャベースの代表的なアンチウイルス製品とCylancePROTECTで、24時間以内に発見された新種マルウェア100個とその亜種100個をテストしたもの。累計15,000のマルウェアをテスト。

- ※2AV-TEST:ドイツに拠点を置くセキュリティ製品の性能検証、比較評価を行う第三者機関。

4つのプロテクション機能

マルウェア実行制御、メモリ保護、スクリプト制御、アプリケーション制御の4つの機能で、サイバー攻撃からエンドポイントを守ります。

日々のシグネチャアップデート不要

CylancePROTECTは定義データベース(新しいシグネチャファイルやパターンファイル等)を使用しないため、日々の更新作業が不要です。管理の手間を大きく軽減するとともに、ネットワークへの負荷を最小限に抑えることができます。

エンドポイント上で低負荷で動作

CylancePROTECTは定期的なディスクスキャンのためにCPUを占有することはありません。また動作時のCPU使用量は5%未満、メモリ使用量は40MB未満と少なく、エンドポイントへの負荷を最小限に抑えることができ、ユーザの業務効率への影響が少なくて済みます。

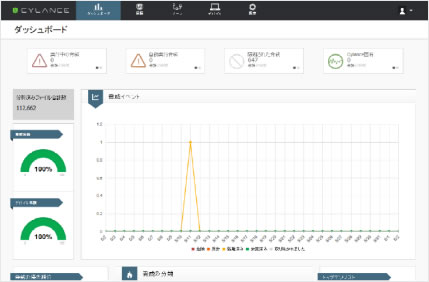

ダッシュボード画面イメージ

ダッシュボード画面イメージ

クラウド型の管理コンソール

運用管理はCylanceクラウド上の管理サーバ上で行うため、オンプレミスのサーバ導入・管理は不要で、スピーディーに利用を開始することができます。ポリシー設計/変更もWebコンソールから柔軟に行えます。

オフライン環境での利用が可能

CylancePROTECTはエンドポイントで検知するため、オフライン環境でも利用することができます。

従来製品とCylancePROTECTのマルウェア検知手法の違い

従来のマルウェア対策製品

シグネチャベースのパターンマッチング方式

- パターンファイルを日々更新する作業が必要

- 更新に伴うPCへの負荷増大

- 亜種・未知に対しては更新が間に合わず感染リスクが高い

- 特定の標的を狙って作成されたマルウェアは検知困難

CylancePROTECT

人工知能(AI)の機械学習・深層学習を用いた検知方式

- パターンファイルに依存しないので日々の更新作業は不要

- エンドポイントへの負荷は最小限

- 既知/未知に関わらず、マルウェアを検知

- ゼロデイ攻撃、標的型メール攻撃をリアルタイムに防御可能

標的型攻撃に対する、従来型マルウェア対策製品とCylancePROTECTの検知イメージ

導入から運用支援までをワンストップで

CylancePROTECT プロフェッショナルサービス

NECソリューションイノベータは、2016年9月よりCylancePROTECTの取り扱いを開始しました。これに伴い、関連プロフェッショナルサービスを充実し、CylancePROTECTの導入から運用までをトータルに支援いたします。

CylancePROTECTは、当社が提供しているサイバーセキュリティソリューションや内部情報漏えい対策ソリューションとの組み合わせも可能です。より強固なセキュリティ対策を構築する上で効果的な活用をおすすめします。詳しくはお問い合わせください。

主なサービス内容

試験導入

- CylancePROTECTをインストールいただき、一定期間実際にご利用いただきながら、お客様に合わせた最適なポリシー設計/設定を実施します。

- 管理者教育の実施。

このようなお客様におすすめします

- 製品機能の確認や既存環境におけるCylancePROTECTの共存確認を行いたいお客様

- Cylanceの導入を検討いただく全てのお客様

運用支援

- マルウェア検知数等の運用状況のレポーティング、問い合わせ対応を実施します。

このようなお客様におすすめします

- 管理者の運用負荷を低減したいお客様

マルウェア解析

- お客様環境で検出された疑わしいファイル(グレー判定となった検体)の白黒判定、マルウェア解析を実施します。

- 早期に影響度を把握したいお客様に付加サービスとして提供します。

このようなお客様におすすめします

- 疑わしいファイルの詳細な解析を希望されるお客様

脅威分析支援

- CylancePROTECTを用いた組織内の脅威の詳細分析、レポーティング、対策支援を実施します。

- 定期的に実施することで、組織に脅威が存在しない状態を保ちます。

このようなお客様におすすめします

- 現在の社内環境が安全であるという自信が持てないお客様

- マルウェアに対する安全性の確認をしたいお客様

関連情報

情報漏えい対策コラムダウンロード

情報漏えい対策強化に役立つ情報を詳細に解説!

このような方へおすすめ

- ・企業のセキュリティ対策をご担当されている方

- ・セキュリティのトレンドを知りたい方

- ・様々なセキュリティトピックスをまとめて読みたい方

内部不正に強いWebシステム、個人情報保護、未知のサイバー攻撃への対処法、企業経営とサイバーセキュリティ、標的型サイバー攻撃の監視、ランサムウェア対策など、情報漏えい対策に関するコラムをダウンロードいただけます。

セミナー・イベント情報

セミナー・イベント情報

資料ダウンロード

資料ダウンロード

企業の情報漏えい対策に役立つ情報をPDF形式の資料として無償でダウンロードしていただけます。

情報セキュリティ対策の特集/業界トレンド情報をご提供

ホワイトペーパー

-

IT部門 意思決定者を対象

(A4/全8ページ)

とした調査結果レポート -

「終わりなきITセキュリティ対策」

(A4/全4ページ)

に必要な2つの視点とは -

21世紀のセキュリティに

(A4/全6ページ)

AIが果たす役割

情報漏えい対策ソリューション

製品ご紹介リーフレット

本サイトでご紹介している製品のご紹介リーフレットを無料でまとめてダウンロードしていただけます。導入ご検討の際にぜひご活用ください。

-

NonCopy2(A4・全2ページ)

-

4thEye Professional(A4・全2ページ)

-

Tripwire Enterprise(A4・全2ページ)

-

CylancePROTECT(A4・全2ページ)

-

Webコンテンツ保護・情報漏えい対策リーフレット(A4・全4ページ)

サイバー脅威からお客様の資産・ビジネスを守る

サイバーセキュリティ

サイバー攻撃が加速度的に高度化・巧妙化し続ける今、

個所を守るセキュリティ対策だけでは対応することが困難になっています。

NECソリューションイノベータは、エンドポイントからクラウドまでシステムを

知るシステムインテグレータの視点で、組織全体のセキュリティ対策強化と、

お客様のビジネスの継続および重要データの保護をサポートします。