「クラウド管理」「外でのインシデント」「働き方改革」が重要に

緊急避難的なコロナ禍でのリモートワーク対応を経て、企業は恒久的なリモートワークへの取り組みを始めています。社内だけで完結するのではなく、社外で働くことを前提としたセキュリティ対策や、労務管理が求められているのです。

そこで注目されているのが「統合ログ管理」です。統合ログ管理とは、NW機器・PC・モバイル・クラウドアプリケーションなど様々な種類のログを統合的に収集・管理し、インシデントの早期検知や原因究明を支援するもの。リモートワーク下では労務管理の手段としても有効です。

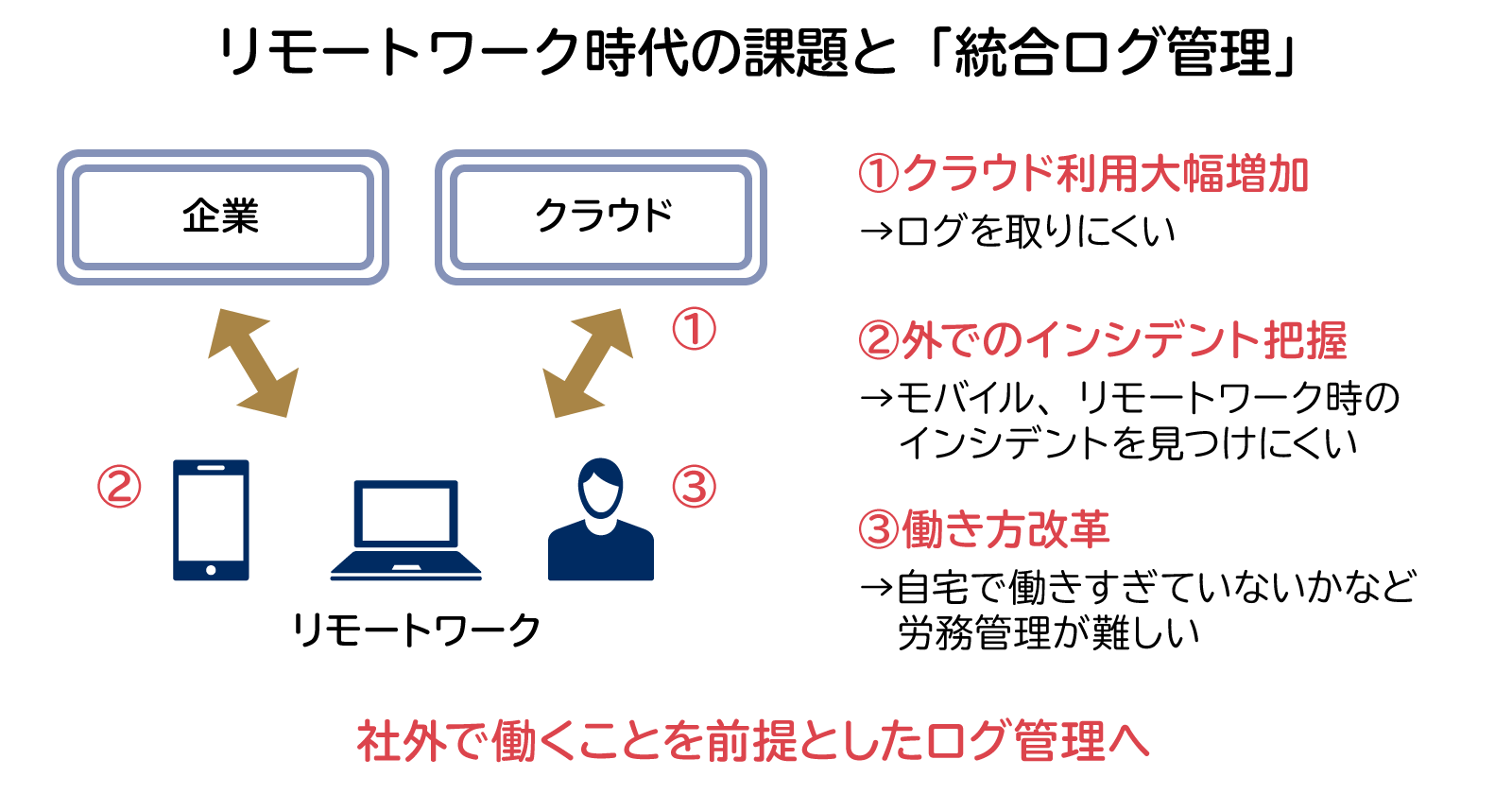

リモートワーク時代の課題と、統合ログ管理の関係をまとめたのが下の図です。

図1:リモートワーク時代の課題と「統合ログ管理」

まず①の「クラウド利用大幅増加」は、コロナ以前から起きていたことでしたが、リモートワークでさらに増えており、今後もその状況は変わりません。社員はMicrosoft365やBoxなどのクラウドサービスを利用し、また企業としてもAWSやAzureなどのクラウド基盤を積極的に活用しています。これまでオンプレミス環境で取得・分析していたログですが、取得範囲を拡大し、クラウド基盤や各種クラウドサービスに散らばるログについても収集・分析することが求められています。

②の「外でのインシデント把握」は、スマートフォン・タブレットなどのモバイル環境、社外に持ち出すノートPCやBYODのセキュリティ対策です。社員が社内環境で働くことを前提にしたインシデント検知・把握の仕組みだけではなく、これまでリスクとして想定していなかった社外で起きるインシデントやその発生の兆候をどこまで検知できるかが大きな課題です。

③の「働き方改革」も重要なテーマです。リモートワークで社外での作業が原則となり、社員の働いている姿が見えづらくなる今、総務担当者やシステム管理者が「社員が働きすぎではないか」「どのチームが活発に活動しているか」などを把握することが難しくなってきました。

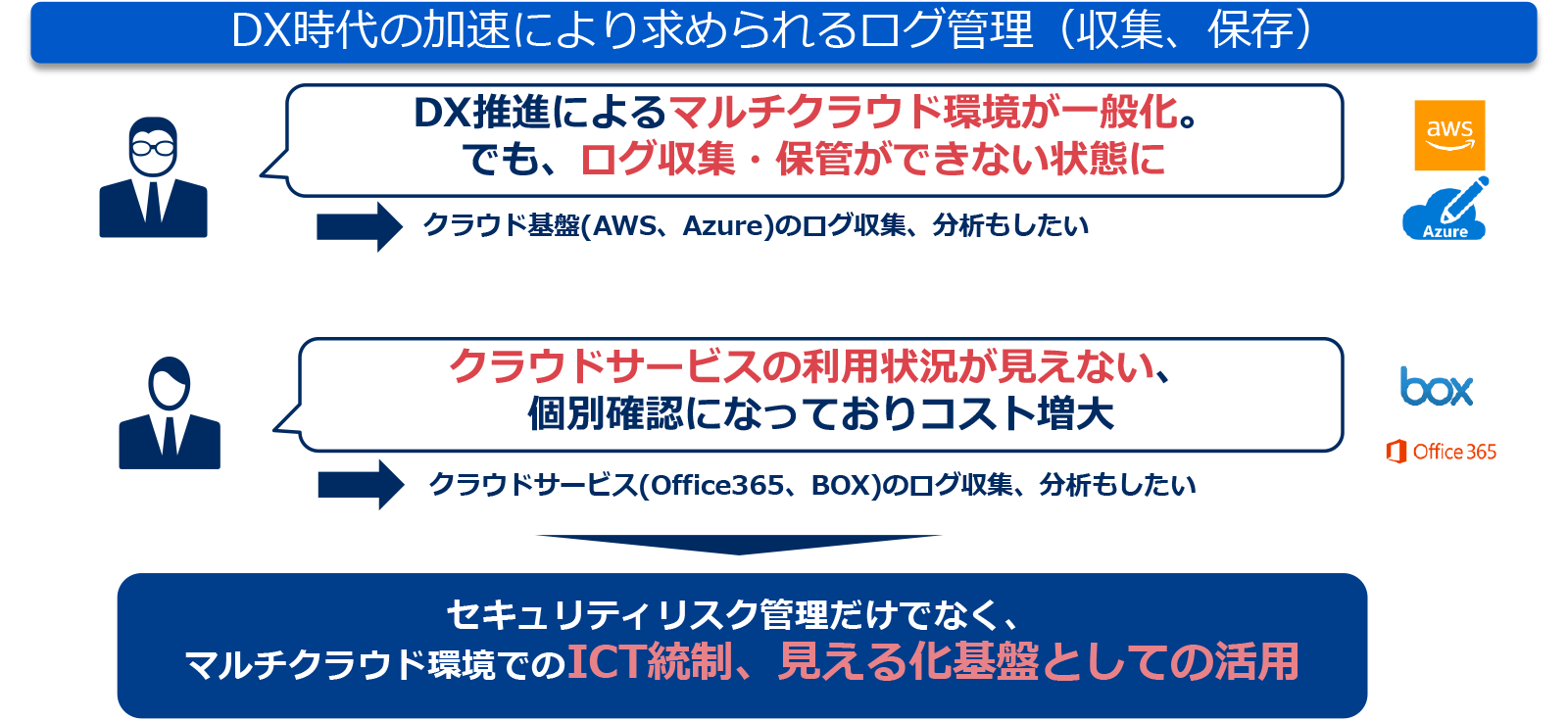

中村氏は「新型コロナウイルス感染症と共存していくニューノーマルの時代では、長期的なリモートワークへの取り組みが必要です。そこで重要になるのがログの収集・分析・検知です。セキュリティリスク管理に加えて、マルチクラウド環境でのICT統制、見える化基盤として、ログという目に見えるものをベースにした『統合ログ管理』が重要だと考えています」と述べています。

マルチクラウド環境でのログ管理

では統合ログ管理にはどのような機能が求められるのでしょうか。統合ログ管理の代表的なソリューションである「Logstorage(ログストレージ)」をベースに見ていきます。

まずはクラウドへの対応です。中村氏はリモートワークで増えるクラウド利用について「お客様から『クラウド基盤・サービスのログを収集したいが、ノウハウがなくどうすればわからない』という声をいただいています。企業では様々なクラウド利用があるため、これまでオンプレミス環境では適切にできていたログの収集・分析・検知が難しくなっているのです。」と現状を分析しています。

図2:DX時代に求められるログ管理(中村氏の講演資料による)

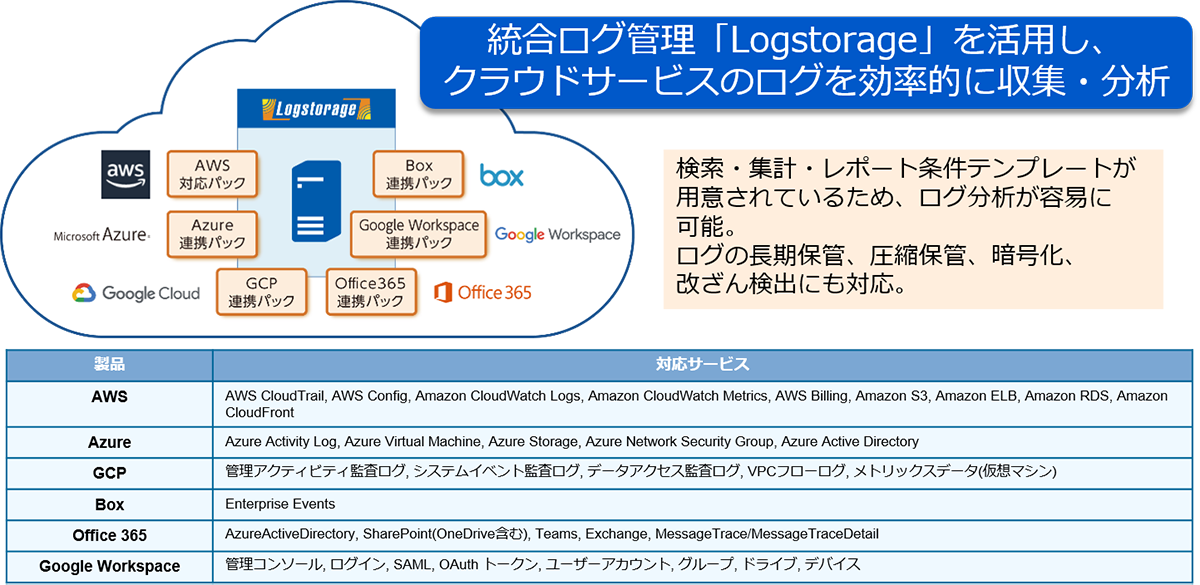

図3:Logstorageの対応サービス(中村氏の講演資料による)

この課題への解決策として、Logstorageを例に取ると多くのクラウド基盤・クラウドサービスのログ収集・分析用の連携パックとして提供しています。クラウド基盤ではAWS、Azureに対応しており、企業全体のDX推進によるマルチクラウド環境でのログを収集可能です。またクラウドサービスでもMicrosoft365、G Suite、Boxに対応。社員の利用状況を含めてログ収集できるのです。

これによりクラウド・オンプレミスどちらも統合的にログ収集・分析・検知ができます。

また統合ログ管理では、リモートワークに合わせて様々な端末のログ収集も重要になります。タブレットなどモバイル端末の管理のためにMDMを導入される企業が増えていますが、LogstorageではMDMのログも収集できます。

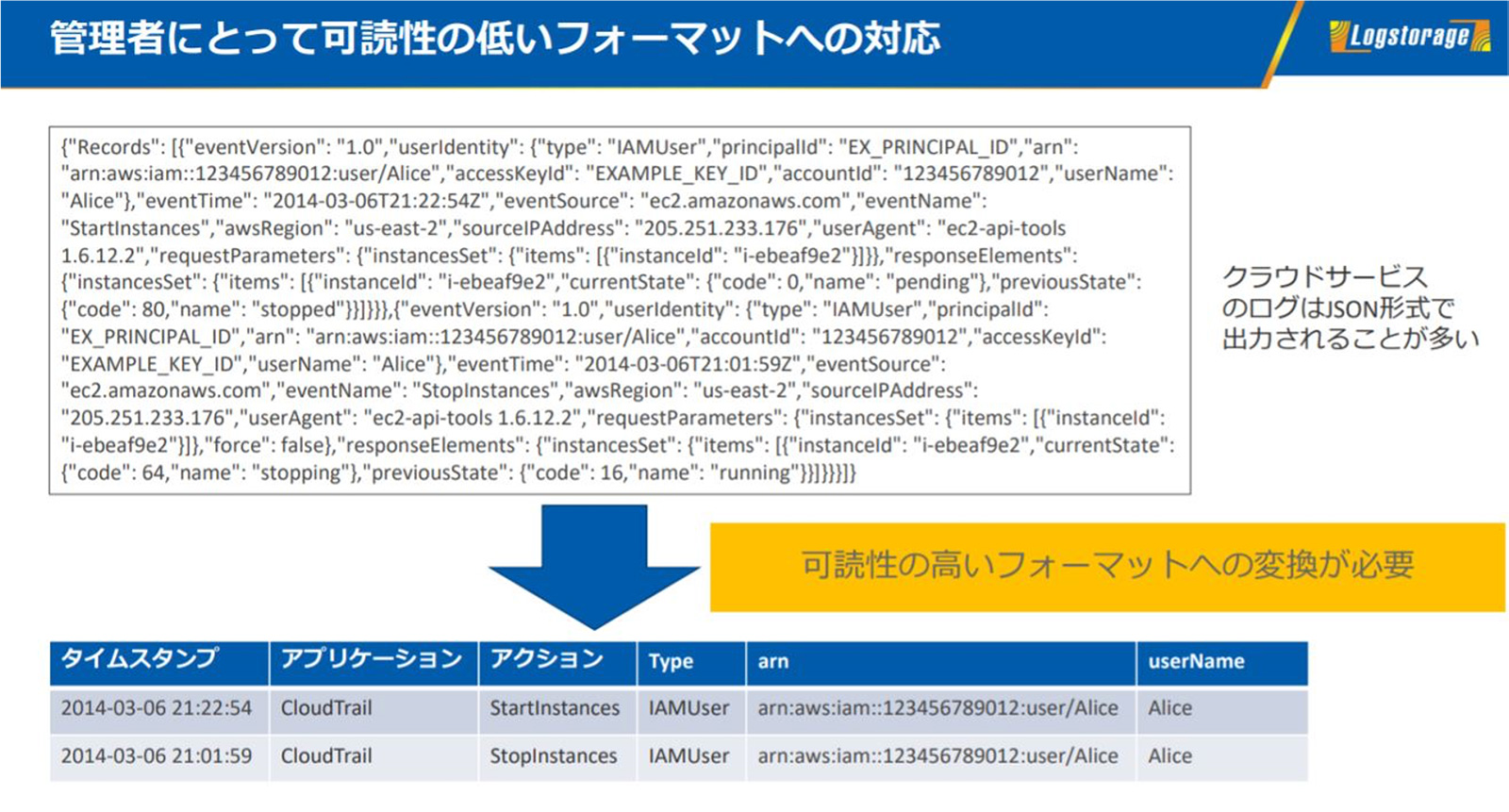

フォーマットを見やすく・名寄せで社員単位の管理が可能に

ログのフォーマットはサービス・アプリケーション・機器によってバラバラです。中村氏によれば「この仕事を25年やっていますが、ログは昔からバラバラです。統一フォーマットのような標準規格は生まれておらず、アプリケーションによって異なり、そのままでは可読性が低いことも問題です。」とのこと。

しかし統合ログ管理では、下の図のように可読性の高いフォーマットに変換されるため管理や分析がしやすくなります。

図4:管理者にとって可読性の低いフォーマットへの対応(インフォサイエンス株式会社によるLogstorage資料より)

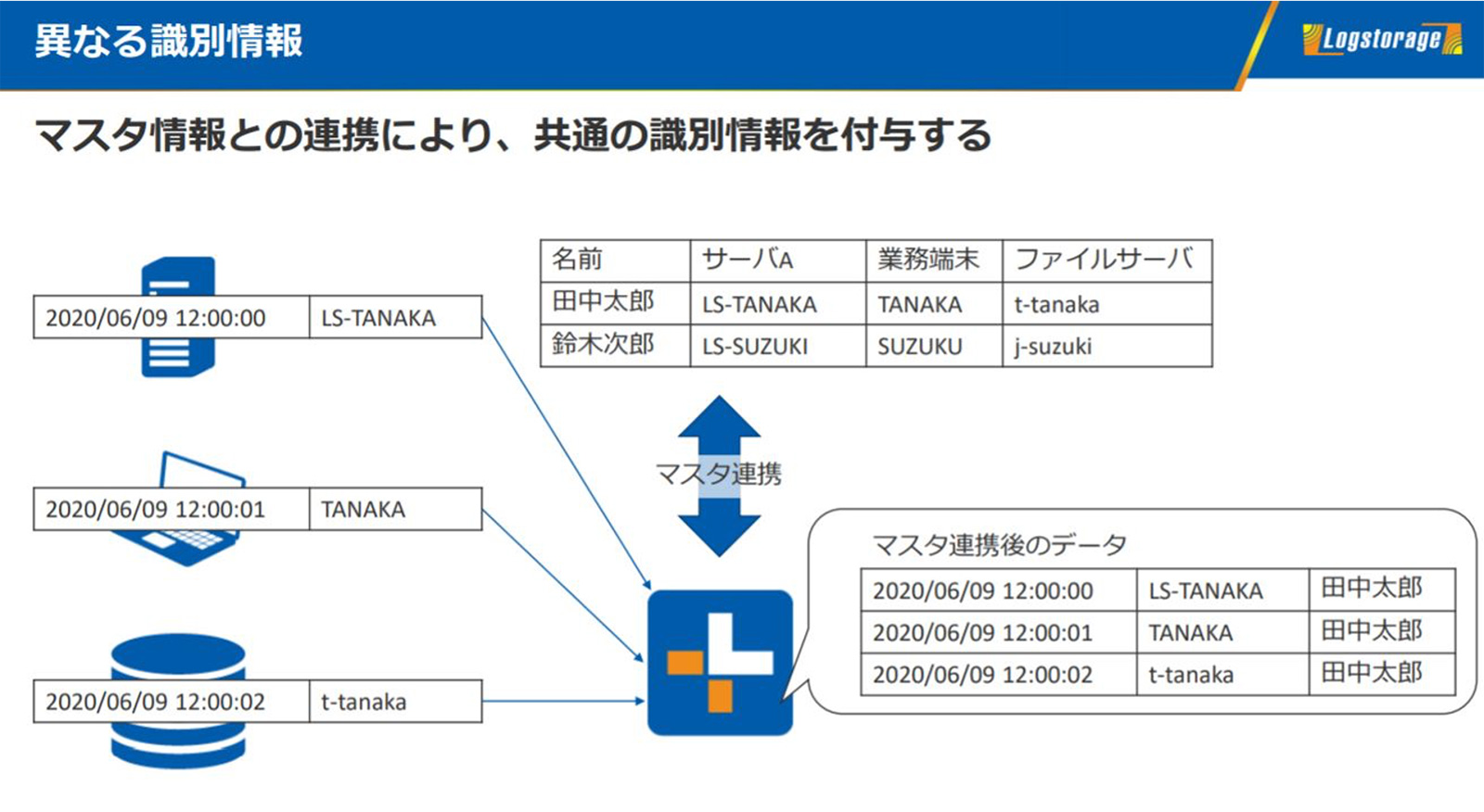

図5:マスタ情報との連携により、共通の識別情報を付与する(インフォサイエンス株式会社によるLogstorage資料より)

また識別情報もバラバラです。スマートフォンなどの端末、アプリケーション、サービスそれぞれで社員が異なるアカウント名を使っていることが多いからです。Logstorageではこの課題に対して「マスタ連携」という形で解決しています。

バラバラの識別情報をユーザーごとに紐付けるマスタ連携を作成。そのマスタ連携を元にして名寄せするしくみです。これにより社員一人一人のログを的確に、個別に分析することができます。統合ログ管理の最大のメリットと言ってもいいでしょう。

セキュリティインシデントの多くは「ログで検知できたはず」

ログは収集するだけでは不十分で、分析・検知が必要です。

これについて中村氏は「過去のセキュリティインシデントを見ていくと、何らかの形でログに痕跡が残っています。侵入の痕跡があったのに警告を出す基準が明確でなかったために見逃された例、ログを採取・保存する期間が短かったために影響範囲を明確にできなかった例などがあります。逆にログ分析によって素早く対応できた企業もあります。」として、セキュリティインシデント対応にはログの収集・分析・検知が重要なことを教えてくれました。

昨今、企業に対するサイバー攻撃のニュースを目にする機会が増えていますが、攻撃手法の変化に伴いセキュリティ対策も変わってきています。

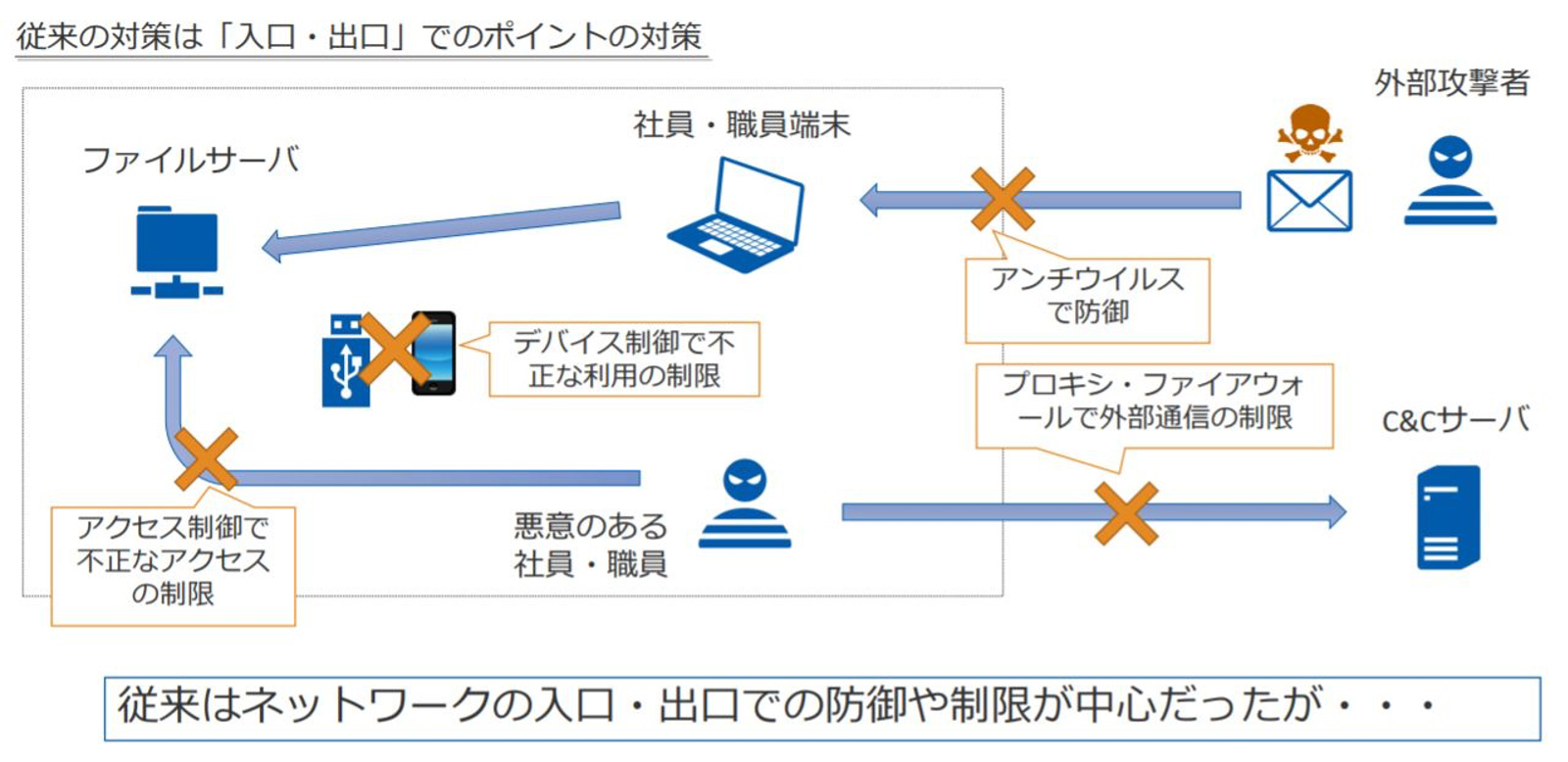

従来のセキュリティ対策は「入口・出口対策」が基本でした。ファイアウォールやアンチウイルスなどによって社内を守る境界型のセキュリティだったと言えるでしょう。

図6:「入口・出口」対策の限界(インフォサイエンス株式会社によるLogstorage資料より)

それに対して現在では、入口でのマルウェアの検知が困難なこと、マルウェアの通信が巧妙になって出口対策での抑制が難しいことなど、境界型のセキュリティだけでは不十分になってきました。特にリモートワーク時代になってからは、社外の機器・社外からのアクセスが中心となっているため、入口・出口対策の境界型のセキュリティでは対応できなくなっているのです。

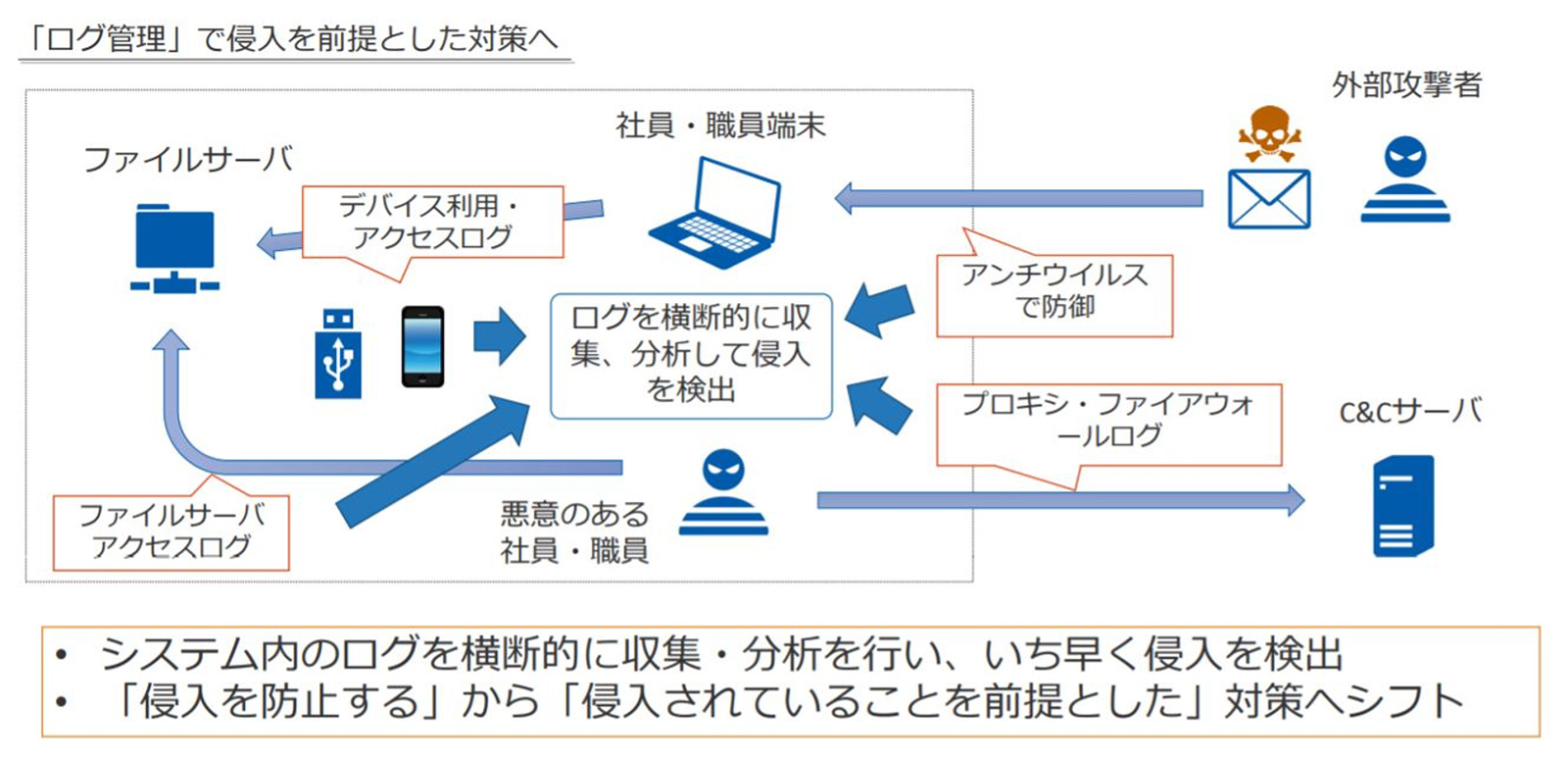

図7:「ログ管理」で侵入を前提とした対策へ(インフォサイエンス株式会社によるLogstorage資料より)

そこで必要になるのが「侵入を前提とした対策」です。社内からリモートワークまで幅広いログを横断的に収集・分析することで、いち早く侵入を検知することが重要になります。「侵入を防止する」から「侵入されることを前提とした」対策として、統合ログ管理の重要性が高まっています。

働きすぎ防止・チームの活動把握、J-SOX対策にもなる

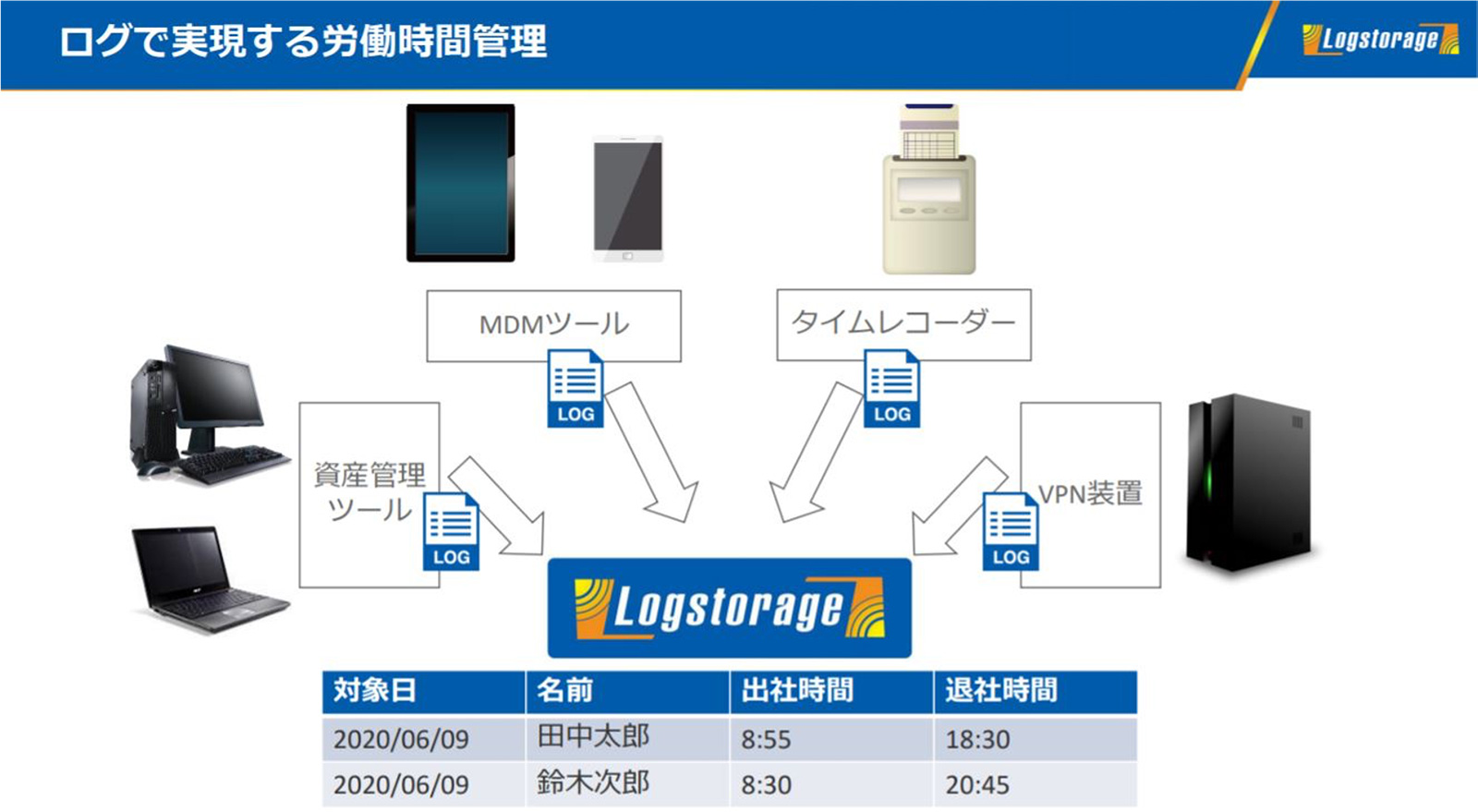

リモートワークでの労務管理としてもログが注目されています。中村氏によれば「労務管理自体は他に専用のツールがありますが、実際にどう働いているかは見えないケースが多いです。システム担当としては社員がアプリやサービスを正しく使っているかを知りたい、また人事や総務はどの部署が活発に動いているのか・社員が働きすぎていないかを知りたいという要望があります。統合ログ管理ならばそれらの要望に答えられます」と述べています。

リモートワークで顔が見えずに働く中、これらの悩みはどの企業にもあることでしょう。統合ログ管理であれば、どの社員がいつ働いているか、アプリ・サービスが正しく使われているか、などをログという見える情報を元にして把握できます。DXを推進する部署にとっても有用な情報と言えるでしょう。

図8:ログで実現する労働時間管理(インフォサイエンス株式会社によるLogstorage資料より)

コロナ禍ではリモートワークでの働き過ぎも問題となりましたが、統合ログ管理を見ればどの仕事に時間がかかっているのか、効率化が図れそうなのはどの作業か?といったことも見えてきます。働き方を見直すためのデータの一つとなります。

そして統合ログ管理は、J-SOX(内部統制報告制度)対策としても重要です。法令遵守、資産管理、内部不正対策としてのJ-SOXではログ分析が重要なポイントになるからです。監査業務の効率化にも繋がるでしょう。

ログ分析トレーニングと統合ログ管理のユーザーの声

ログ分析トレーニングと統合ログ管理のユーザーの声

このようにログはセキュリティ対策や労務管理・内部統制など幅広い用途が期待されています。

中村氏によれば「統合ログ管理を導入されている企業にアンケートをとったところ、7割がセキュリティ対応のため、4割が監査対応、4割がIT統制のために導入したと答えています(複数回答)。実際に『ウイルスの侵入に気付くことができた』『インシデント発生時の影響範囲調査に役立った』という声もありました」とのこと。

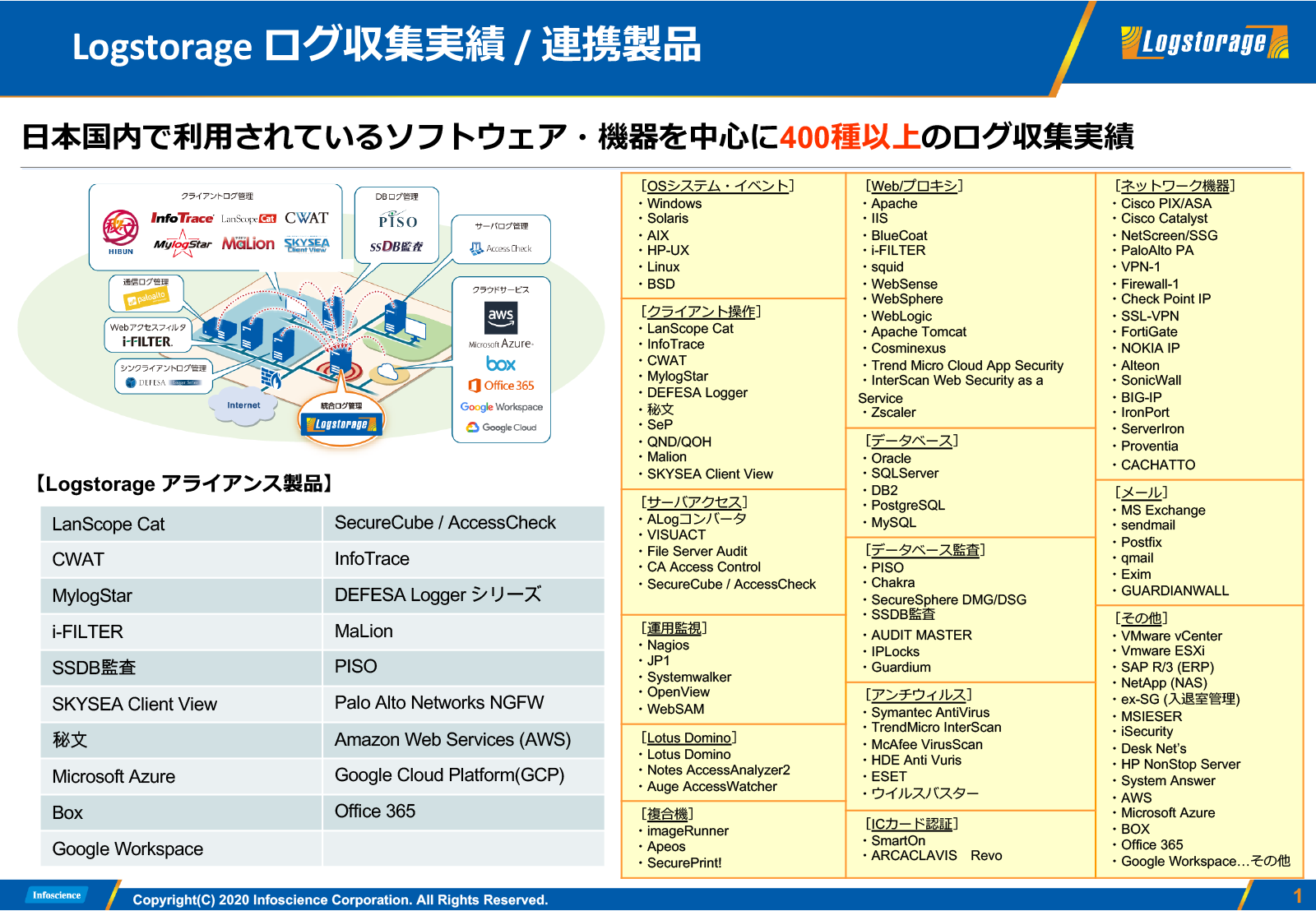

今回例に上げたLogstorageでは、数多くのクラウド基盤・クラウドサービスに対応していることが特徴です。たとえばAWSは頻繁に仕様変更や新サービス導入が行われていますが、そのアップデートにもきめ細かく対応しています。また国産ソリューションであるため、国内で広く使われている製品・ソリューションにも対応しています。日本国内で利用されているソフトウェア・機器を中心に400種以上のログ収集実績があるとのことです。

図9:Logstorageの収集実績・連携製品 日本国内で利用されているソフトウェア・機器を中心に400種以上に対応

リモートワークとクラウド利用が中心になりつつある現在では、複数の機器・クラウド・アプリのログを統合管理できるLogstorageのような製品が不可欠と言えそうです。

中村氏は「『リモートワークでのインシデント検知』『ICT統制』『見える化基盤』として、統合ログ管理システムは一石三鳥以上の活用方法があるでしょう。」と統合ログ管理の重要性・期待できる効果を教えてくれました。

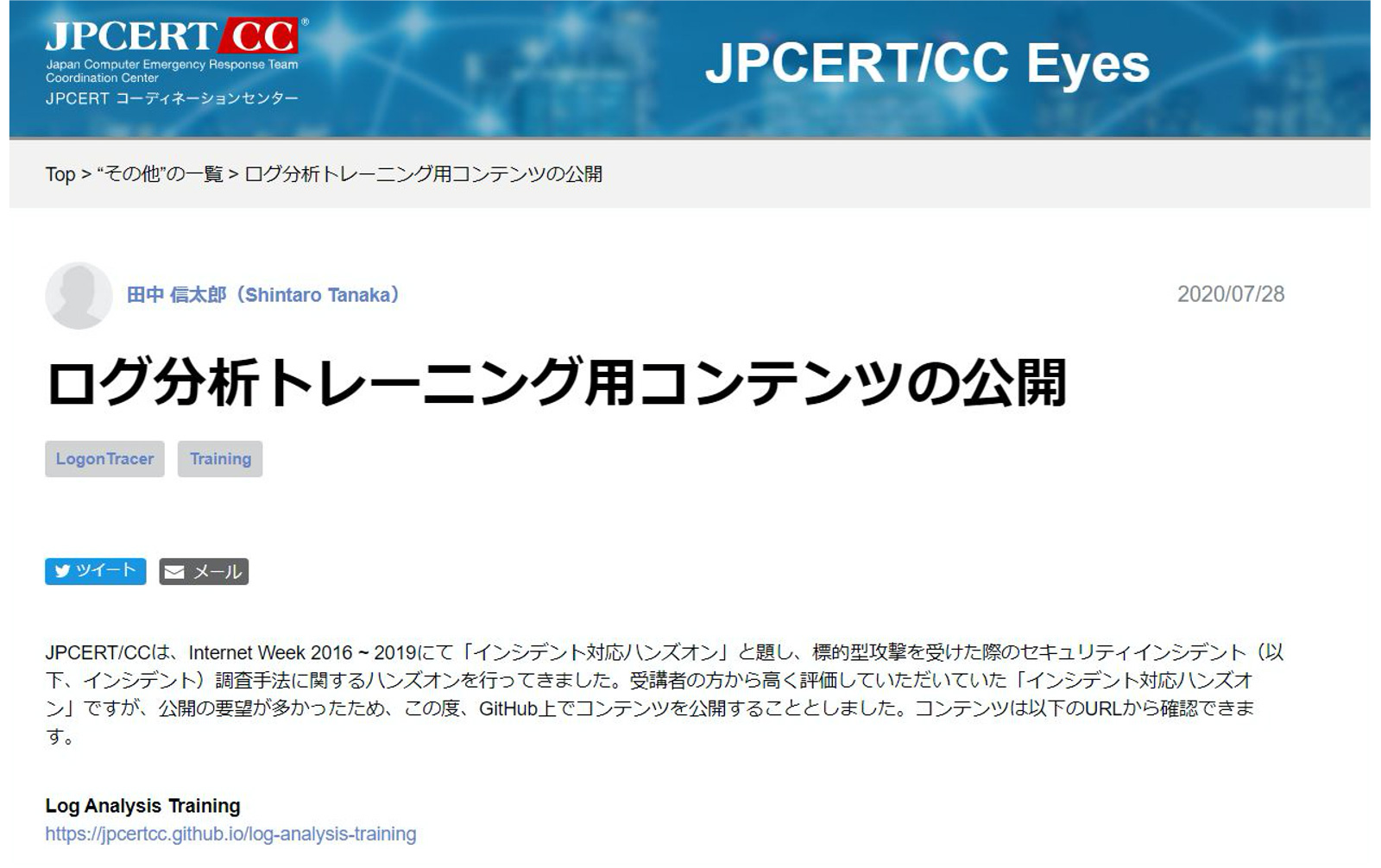

また、これとは別にJPCERT/CCが2020年7月に「ログ分析トレーニング用コンテンツ」を公開していますので、あわせてご紹介します。

図10:ログ分析トレーニング用コンテンツの公開(JPCERT/CC)

このコンテンツは、JPCERT/CCが行ってきたイベントでの「インシデント対応ハンズオン」を元にしたもので、攻撃者がネットワークに侵入した際にどのような痕跡がログに残るか、侵入の痕跡を発見するためにどのようなログ取得設定が必要か、などを理解できる内容になっています。現場のシステム管理者、組織のセキュリティ窓口担当者に役立つコンテンツなので、ぜひ活用してみてください。

掲載日:2020年12月21日